Monat der Cybersecurity Awareness: Halten Sie Ihre Software auf dem neuesten Stand

Eines der wiederkehrenden Themen des Cybersecurity Awareness Month (CAM) ist, dass Software stets auf dem neuesten Stand gehalten werden muss. Betriebssysteme, Anwendungen, Firmware und Dienstprogramme sind allesamt Kandidaten für Updates, und die rechtzeitige Anwendung dieser Updates ist eine der stärksten Verteidigungsmaßnahmen, die wir haben. Schwachstellen werden häufig entdeckt, oft durch Bug-Bounty-Programme oder interne Tests. Mit Sorgfalt und etwas Glück können wir diese Security-Lücken schließen, bevor sich ein Angreifer durchschleicht.

Zero-Day-Exploits und andere Dinge

Manche Schwachstellen werden erst entdeckt, nachdem Bedrohungsakteure sie angegriffen haben. Diese werden informell als „Zero-Day“ bezeichnet, weil der Anbieter buchstäblich null Tage Zeit hat, um den Fehler zu beheben, bevor er ausgenutzt wird. Nach der Entdeckung werden Schwachstellen und Anweisungen zur Schadensbegrenzung öffentlich bekannt gegeben und mit eindeutigen Identifikatoren und anderen Daten nachverfolgt.

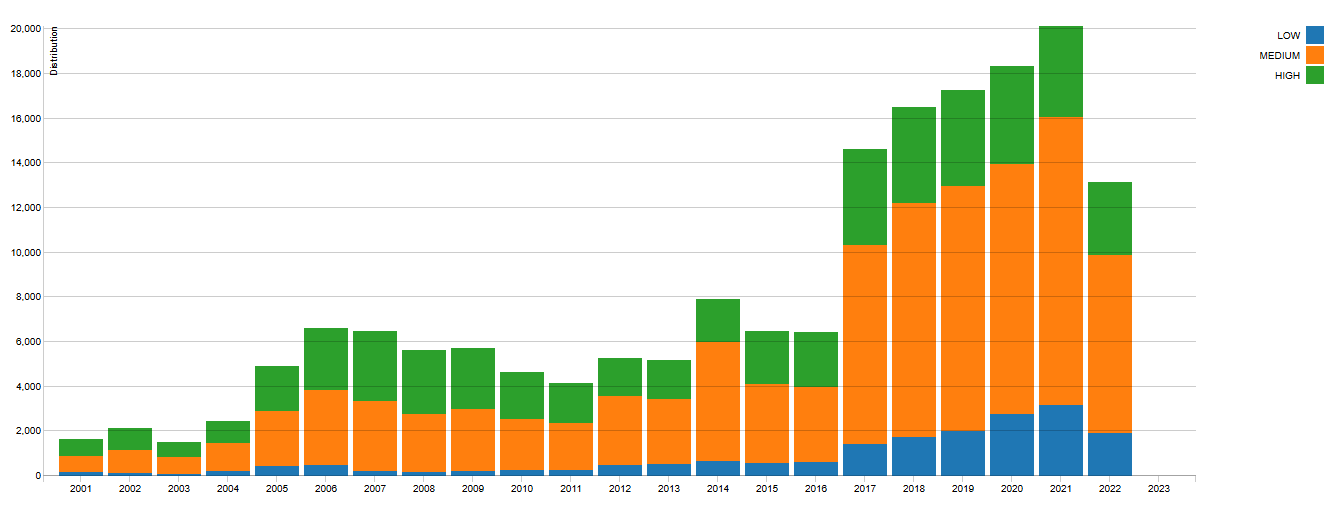

Nicht alle Software-Schwachstellen stellen dasselbe Risiko dar. Dieses Diagramm zeigt den Schweregrad der zwischen 2001 und 2022 veröffentlichten Schwachstellen:

National Institute of Standards and Technology (NIST). CVSS-Schweregradverteilung im Laufe der Zeit.

Anbieter stellen in der Regel so schnell wie möglich einen Security-Patch oder eine andere Risikominderung bereit, wenn eine schwerwiegende Schwachstelle gefunden wird.

Manchmal zieht ein Anbieter es vor, eine Software zu entfernen, anstatt einen Patch zu veröffentlichen. Microsoft hat in den Microsoft-Updates vom 14. Oktober 2025 sechs Zero-Day-Schwachstellen behoben, darunter eine, die seit Windows Vista mit dem Betriebssystem gebündelt war. Diese Schwachstelle ist CVE-2025-24990 und geht auf einen Treiber zurück, der analoge Daten- und Faxmodems unterstützt, bei denen es sich um ältere Systeme handelt, die heute nur noch selten verwendet werden. Anstatt die Schwachstelle zu beheben, hat Microsoft ein Update herausgegeben, um den Treiber zu entfernen. Nutzer, die auf den Treiber angewiesen sind, müssen nach der Installation des Updates vom 14. Oktober einen Ersatz finden.

Die Updates behandelten mehrere andere Zero-Days in Betriebssystemkomponenten wie dem Remote Access Connection Manager (RasMan), den Windows Server Update Services (WSUS), Entra ID Komponenten und Bluetooth-Diensten. Die Komponenten des Microsoft-Betriebssystems stehen unter intensiver Beobachtung, aber es werden immer noch Schwachstellen entdeckt und ausgenutzt. Selbst die neuesten Updates können Sie nicht vor einer unentdeckten Schwachstelle schützen.

Eternally Blue

Und dann gibt es die Updates, die zwar bereitgestellt, aber nie installiert werden. Es gibt einige Hauptgründe, warum Sicherheitsupdates nicht installiert werden:

- Angst vor Störungen oder Ausfallzeiten: IT-Teams können befürchten, dass die Installation von Updates Systeme beeinträchtigt und neue Fehler einführt. Aus diesem Grund warten einige Unternehmen, bis sie die Updates auf Nicht-Produktionssystemen getestet haben. Manchmal akzeptieren Nutzer das Risiko der Schwachstelle, anstatt die Updates zu installieren.

- Begrenztes Bewusstsein: Nicht-technische Nutzer können Updates als optional oder unwichtig erachten. Sie lehnen Updatebenachrichtigungen ab und gehen davon aus, dass ihr Antivirus oder ihre Firewall sie schützt. Sie wissen einfach nicht, wie wichtig diese Updates sein können.

- Unannehmlichkeiten und Verwaltungsaufwand: Updates können Zeit in Anspruch nehmen, Neustarts erfordern oder Administratorrechte benötigen – all das empfinden Nutzer als unpraktisch. Einige Systeme sind nicht für automatische Updates konfiguriert, oder die Updates können fehlschlagen, wenn der Festplattenspeicher oder andere Ressourcen knapp sind. IT-Teams haben möglicherweise einen mühsamen Patch-Genehmigungsprozess eingerichtet. Diese Probleme können erhebliche Security-Lücken im gesamten Netzwerk verursachen.

Diese ungepatchten Systeme können große Probleme verursachen. Dies war 2017 der Fall, als die Ransomware-Kampagne „Wannacry“ den Exploit „EternalBlue“ gegen das SMB-Protokoll von Microsoft nutzte. Microsoft hatte zwei Monate vor diesem weltweiten Ransomware-Angriffe einen Security-Fix veröffentlicht, aber Hunderttausende der betroffenen Computer blieben ungepatcht. Trotz der globalen und aufsehenerregenden Natur des Angriffs gab es keine einfache Lösung oder schnelle Abhilfe. Ein Artikel von SecureList beschrieb die Folgen:

Der Autohersteller Renault musste sein größtes Werk in Frankreich schließen und Krankenhäuser in Großbritannien mussten Patienten abweisen. Auch der deutsche Verkehrsriese Deutsche Bahn, die spanische Telefonica, das westbengalische Stromversorgungsunternehmen, FedEx, Hitachi und das russische Innenministerium waren betroffen. Einen Monat nachdem der erste Ausbruch eingedämmt worden war, forderte WannaCry immer noch Opfer, darunter Honda, das gezwungen war, eine seiner Produktionsstätten zu schließen, und 55 Radarkameras in Victoria, Australien.

Hunderttausende Computer wurden durch eine Schwachstelle kompromittiert, die zwei Monate zuvor bekannt geworden und gepatcht worden war. Wie viel Schaden kann auf ungepatchten Windows 10-Systemen in zwei Monaten angerichtet werden?

Ende der Lebensdauer von Windows 10

Microsoft hat am 14. Oktober das letzte der kostenlosen Windows 10-Updates veröffentlicht. Sie haben uns rechtzeitig informiert, und inzwischen werden die meisten Geschäftsnutzer entweder auf Windows 11 aktualisiert haben oder erweiterte Updates für Windows 10 erworben haben. Wenn Sie dies noch nicht getan haben, ist es jetzt an der Zeit zu handeln. Sie können sich für Extended Security Updates (ESU) für Windows 10 entscheiden oder ein Upgrade auf Windows 11 durchführen. Die ESU-Lösung ist für drei Jahre verfügbar, aber das sollte genug Zeit sein, um auf ein anderes Betriebssystem umzusteigen. Das Beibehalten einer nicht unterstützten Version von Windows 10 stellt ein Security-Risiko dar, das weiter zunehmen wird.

Es geht nicht nur um Windows

Windows 10 zieht zwar viel Aufmerksamkeit auf sich, aber Angreifer haben es auch auf andere Komponenten abgesehen, die für den Nutzer nicht so sichtbar sind. Diese Schwachstellen können schwieriger zu beheben sein, insbesondere wenn sie in unternehmenskritischen Geräten vorhanden sind. Bedrohungsakteure lieben solche Ziele, weil die Opfer unter größerem Druck stehen, ein Lösegeld zu zahlen, wenn diese Produktionsgeräte kompromittiert werden.

Ein starkes Patch-Management erfordert Transparenz über alle Software- und Hardwareschichten hinweg und die Priorisierung von Komponenten mit hohem Risiko. Ein Upgrade auf Windows 11 oder der Kauf von ESU für Windows 10 kann einige wichtige Angriffsvektoren schließen, aber die Verteidigung hört hier nicht auf. Firmware, Anwendungen, eingebettete Systeme und Betriebssysteme für mobile Geräte müssen Teil Ihres Patch-Management-Programms sein.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.