Sandworm: Russlands globale Infrastruktur-Abrissmannschaft

APT44: Wie GRU Unit 74455 Cybersabotage, strategischen Zugang und physische Störungen in der realen Welt miteinander verbindet

Die wichtigsten Erkenntnisse

- Sandworm (APT44) ist ein von der GRU unterstützter Bedrohungsakteur, der für bahnbrechende Angriffe wie die Stromausfälle in der Ukraine 2015 und den NotPetya-Angriff 2017 verantwortlich ist und eine unvergleichliche Fähigkeit zur cybergestützten physischen Störung demonstriert

- Die Gruppe priorisiert destruktive Operationen gegenüber finanziellem Gewinn und nutzt Wiper, Ransomware-ähnliche Malware und die Ausnutzung von Sicherheitslücken auf Endgeräten, um kritische Infrastrukturen zu beeinträchtigen und weitreichende operative Auswirkungen zu erzielen.

- Die Verteidigung gegen Sandworm erfordert eine mehrschichtige Security, die sich auf die Stärkung der Edge, phishing-resistente Identitätskontrollen, IT/OT-Segmentierung und Wiederherstellungsplanung für zerstörerische Angriffe konzentriert.

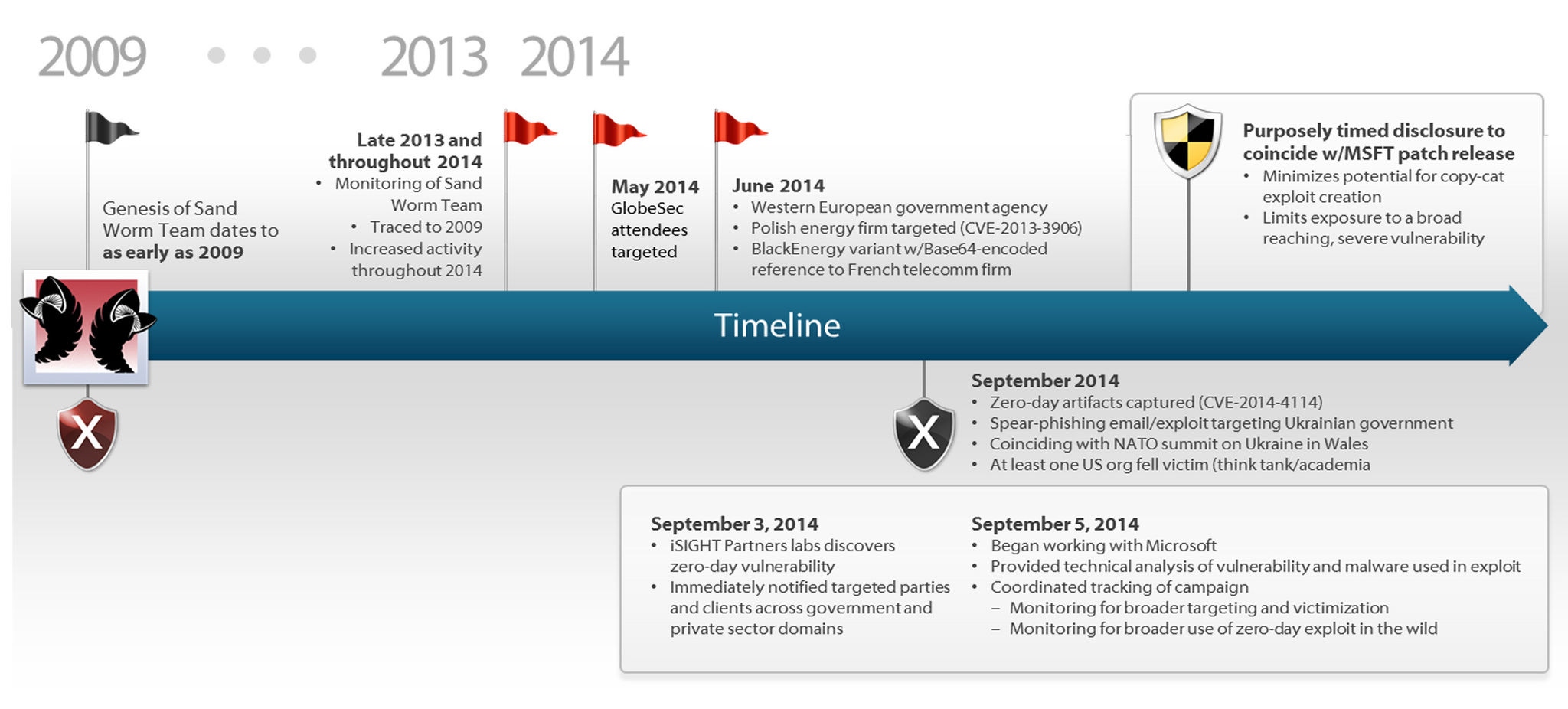

Sandworm ist eine Bedrohungsgruppe die dem Hauptgeheimdienstdirektorat des Generalstabs der Russischen Föderation (Russland) (GRU) zugeordnet ist. Die Gruppe operiert als Einheit innerhalb des russischen Militärs und wurde 2014 identifiziert, als sie die BlackEnergy-Malware und eine Windows-Zero-Day-Schwachstelle (CVE-2014-4114) für Spear-Phishing- und Aufklärungsmaßnahmen einsetzte. Erst im Dezember des folgenden Jahres zeigte die Gruppe, wie gefährlich sie damals tatsächlich war.

Hier ein kurzer Überblick über Sandworm:

Bedrohungsart |

Staatlich geförderte Advanced Persistent Bedrohung (APT), die Sabotage, Spionage und Einflussoperationen als Einheit innerhalb des russischen GRU durchführt. |

Einzigartige Eigenschaft |

Der einzige Bedrohungsakteur, dem es gelungen ist, durch Malware verursachte Stromausfälle im Stromnetz herbeizuführen. |

Ziele |

Kritische Infrastrukturen, Regierungsorganisationen, Verteidigungsindustrie, internationale Institutionen. Die Gruppe zielt auf die Ukraine und NATO-Mitgliedstaaten ab und verübt opportunistische Angriffe, die Dutzende von nicht anvisierten Ländern betroffen haben. |

Erstzugang |

Ausnutzung von Web-Applikationen, Netzwerk-Edge-Geräten, Routern und Mailservern. Spear-Phishing und Software-Trojaner sind ebenfalls beliebte Methoden. |

Erpressungsmethode |

Keine – Sandworm ist kein Ransomware-Betreiber, nutzt aber Ransomware als Vorwand, um Opfer und Verteidiger zu verwirren. |

Leckstelle |

Sandworm hat keine Datenleck-Website, koordiniert aber mit hacktivistischen Frontgruppen, um strategische Datenlecks auszuführen und dem GRU eine plausible Abstreitbarkeit zu bieten. |

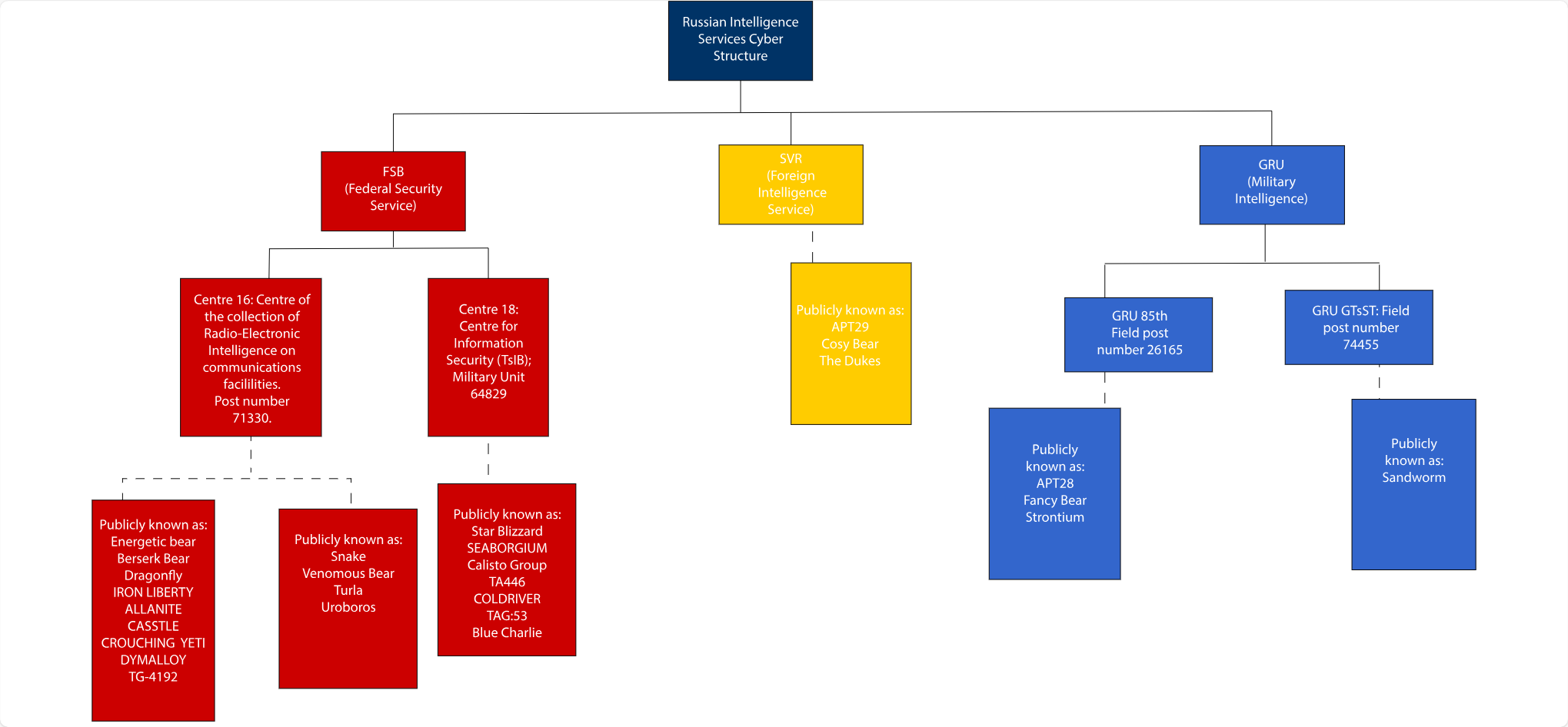

Sandworm verwendet möglicherweise ein militärisches Emblem oder ein anderes offizielles Hoheitszeichen als Teil der GRU, hat aber kein öffentlich sichtbares Logo oder Markenzeichen. Stattdessen werden wir uns den Platz von Sandworm in der Organisationsstruktur des russischen Geheimdienstapparats ansehen. Das folgende Diagramm wurde 2023 vom Foreign, Commonwealth & Development Office des Vereinigten Königreichs (UK) veröffentlicht und basiert auf Informationen, die von britischen Ermittlern gesammelt wurden. Sie können hier ein größeres Bild aufrufen.

Cyber-Organogramm der russischen Geheimdienste

Unten rechts im Diagramm sehen Sie die Sandworm-Gruppe, die an den GRU berichtet. Die beiden anderen Behörden auf GRU-Ebene sind der Federal Security Service (FSB) und der Foreign Intelligence Service (SVR). Diese drei Behörden haben unterschiedliche Aufgaben und Taktiken:

- FSB: Der direkte Nachfolger des sowjetischen KGB. Diese Behörde ist für die Sicherheit, die Spionageabwehr und den Grenzschutz zuständig. Die Untereinheit Center 16 konzentriert sich auf das Abfangen von Kommunikation, das Entschlüsseln von Nachrichten und das Eindringen in ausländische Netzwerke. Center 18 führt Spionagemissionen mittels Spear-Phishing und Datenexfiltration durch. Jeder dieser Untereinheiten wurden mehrere Bedrohungen zugeschrieben.

- SVR: Diese Behörde betreibt klassische Auslandsspionage. Zu den Zielen gehören Regierungen, Denkfabriken, Forschungsorganisationen und alle Unternehmen, die über strategisch wichtige Informationen oder Vermögenswerte verfügen könnten. Der SVR priorisiert langfristigen Zugang gegenüber Zerstörung und ist dafür bekannt, Cloud-Ressourcen und Lieferketten ins Visier zu nehmen. APT29/Cozy Bear operiert angeblich innerhalb der SVR.

- GRU: Der Schwerpunkt liegt hier auf militärischer Aufklärung mit einem Fokus auf Cyberkriegsführung und Sabotage. Die Untereinheit GRU 85th ist auf den Diebstahl von Zugangsdaten und die Informationsgewinnung spezialisiert und ist mit einigen Bedrohungsgruppen wie APT 28 und Fancy Bear verbunden. Der GRU GTsST nutzt Cyberoperationen, um ausländische Infrastrukturen zu stören. Er steht im Zusammenhang mit mehreren größeren Störungen, darunter der NotPetya-Angriff von 2017. Hier finden wir Sandworm.

Was steckt hinter dem Namen?

Die Namen von Bedrohungsgruppen, die von Nationalstaaten verwendet werden, beziehen sich nicht immer auf eine bestimmte Gruppe von Akteuren. Es gibt keine „Sandworm-Abteilung“ im GRU, und Sandworm-Aktivitäten werden normalerweise auch nicht in Bedrohungsanalysen gefunden. Die Bedrohungsgruppe ist die GRU GTsST, und „Sandworm“ beschreibt die Bedrohungsaktivitäten, die von ihren Mitgliedern durchgeführt und von Forschern beobachtet wurden. In der Branche werden diese wie Gruppennamen behandelt, um die Zuordnung zu verdeutlichen und das Nachverfolgen zu vereinfachen. Sie können Sandworm und seine Aliase als Gruppen oder Kampagnen bezeichnet sehen.

Der Name Sandworm wurde von Analysten von iSIGHT Partners (jetzt Teil von Mandiant) vergeben, die die zu Beginn dieses Beitrags erwähnten BlackEnergy-Angriffe von 2014 untersuchten. Beim Durchsuchen der Malware-Binärdateien von BlackEnergy fanden sie Verweise auf arrakis02, houseatreides94, BasharoftheSardaukars, SalusaSecundus2 und epsiloneridani0. Diese Begriffe schienen aus der fiktiven Welt von Frank Herberts Dune abgeleitet zu sein. ESET-Forscher fanden unabhängig voneinander zur gleichen Zeit dieselben Referenzen in einer Variante von BlackEnergy. Der Name Sandworm setzte sich in den folgenden Jahren weithin durch.

Sandworm-Zeitleiste 2009–2014, über iSight Partners in Zusammenarbeit mit Microsoft

Die Aktivitäten von Sandworm haben sich im Laufe der Jahre weiterentwickelt und ausgeweitet, und Security-Forscher haben neue Namen geschaffen, um diese Veränderungen zu beschreiben. Die Gruppe hat mehrere Aliasnamen, darunter Voodoo Bear (Crowdstrike), IRON VIKING (Symantec), Seashell Blizzard (Microsoft) und APT44 (Mandiant).

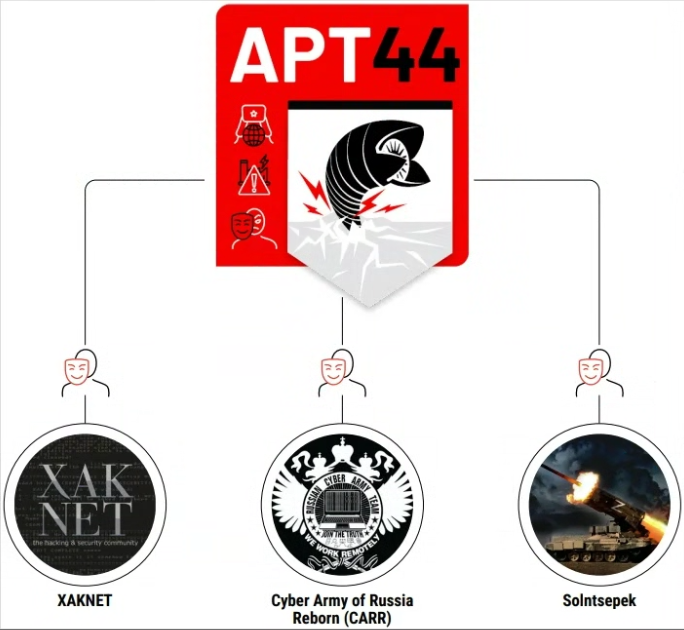

Den Sandworm-Akteuren scheint es egal zu sein, wie wir sie nennen, und es macht ihnen nichts aus, gesehen zu werden, solange sie für den Staat eine plausible Abstreitbarkeit herstellen können. Wenn die Gruppe zu viel Aufmerksamkeit bekommt, versteckt sie sich hinter Hacktivistengruppen wie CyberArmyofRussia_Reborn (CARR), XakNet Team, Infoccentr, Killnet, Solntsepek, NoName057(16), Z-Pentest und Sector 16. Einige dieser Gruppen scheinen direkte Verbindungen und eine enge Zusammenarbeit mit dem GRU zu unterhalten, während andere zwar unabhängig vom Staat zu sein scheinen, aber auf dessen Ziele ausgerichtet sind.

Die drei führenden Telegram-Kanäle der Hacktivisten, die laut Mandiant Research mit Sandworm verknüpft sind

Mehr zu diesen Beziehungen finden Sie hier:

- Hacktivisten arbeiten mit dem von GRU gesponserten APT28 zusammen (aktualisiert mit APT44-Informationen) | Mandiant

- APT44: Unearthing Sandworm | Mandiant

- Pro-Russia Hacktivists Conduct Opportunistic Attacks Against US and Global Critical Infrastructure | CISA

Standort und Identitäten

Die GRU- und Sandworm-Operatoren sind Offiziere des militärischen Geheimdienstes, die im Auftrag handeln. Sie haben ihren Hauptsitz in Moskau, obwohl Einzelpersonen nach Bedarf eingesetzt werden können.

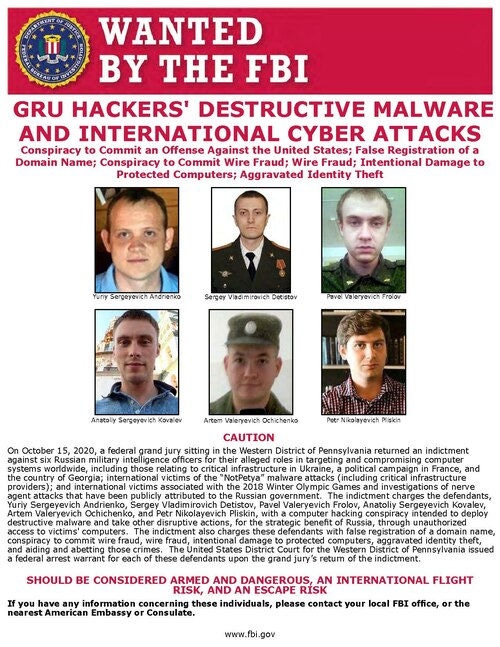

Die Zuordnung zur GRU basiert auf technischen Indikatoren für Malware-Familien und Infrastruktur sowie auf ihrer strategischen und taktischen Ausrichtung auf die russischen Ziele. Weitere Beweise finden sich in einer Bundesanklageschrift von 2020, die sechs namentlich benannte Beamte der GRU-Einheit 74455 wegen Verschwörung zum Computer-Fraud und anderer Straftaten im Zusammenhang mit mehreren hochkarätigen Angriffen anklagt.

Keiner dieser Verdächtigen befindet sich soweit bekannt in Gewahrsam. Der Text der Anklageschrift enthält weitere Details zu den Operationen der GRU und der Zuordnung zur Russischen Föderation; die wichtigsten Punkte werden hier zusammengefasst.

Geschichte und bekannte Angriffe

Die ersten nachweisbaren Aktivitäten, die Sandworm zugeschrieben werden, gehen auf das Jahr 2009 zurück. Damals führte die Gruppe heimliche Spionageoperationen durch, die sich gegen Regierungsorganisationen und Energieunternehmen in der Ukraine und Osteuropa richteten. Die Angreifer nutzten frühe Versionen von BlackEnergy, einem Toolkit, das auch von anderen mit Russland verbundenen Bedrohungsakteuren verwendet wurde, was die Zuordnung zum damaligen Zeitpunkt erschwerte. Die Gruppe legte größten Wert darauf, unerkannt zu bleiben, und diese frühen Eingriffe wurden von der breiteren Security-Community kaum bemerkt. Sandworm agierte bis einschließlich 2014 in erster Linie wie eine traditionelle Spionagegruppe, die sich auf die Beschaffung regionaler Informationen konzentrierte.

Am 23. Dezember 2015 führte Sandworm den weltweit ersten bestätigten Malware-induzierten Stromausfall durch, indem ukrainische Stromverteilungsunternehmen mit BlackEnergy3 kompromittiert wurden, das Monate zuvor durch Spear-Phishing geliefert worden war. Angreifer bedienten ferngesteuerte Stromnetzsteuerungssysteme und verlangsamten die Wiederherstellungsmaßnahmen mithilfe von KillDisk, wodurch etwa 230.000 Kunden mehrere Stunden ohne Strom blieben.

Im folgenden Jahr zeigte Sandworm noch größere Raffinesse mit der Einführung von Industroyer, einer modularen Malware-Plattform, die direkt mit industriellen Steuerungsprotokollen kommuniziert. Diese Fähigkeit zur direkten Interaktion mit den Geräten des Stromnetzes macht Sandworm zu einem der fortschrittlichsten Cyber-Akteure, die je beobachtet wurden.

Die berüchtigtste Operation der Gruppe erfolgte 2017 mit NotPetya, die sich weltweit verbreitete, nachdem Angreifer den Aktualisierungsmechanismus der ukrainischen Buchhaltungssoftware M.E.Doc kompromittiert hatten. Obwohl es sich scheinbar um Ransomware handelte, zerstörte die Malware Daten unwiderruflich und verbreitete sich mithilfe des EternalBlue SMB-Exploits und Techniken zum Diebstahl von Zugangsdaten schnell in Unternehmensnetzwerken. Große globale Unternehmen erlebten katastrophale Betriebsstörungen, obwohl sie nicht Ziel des Angriffs waren. Die Kosten der globalen Schäden wurden auf über 10 Milliarden Dollar geschätzt, was NotPetya zum kostspieligsten je verzeichneten Cyberangriff macht.

Im Jahr 2024 hat Mandiant die Gruppe offiziell als APT44 umklassifiziert, wobei Sandworm sowie verwandte Aktivitätscluster zu einem einzigen, langjährigen Bedrohungsakteur zusammengefasst wurden.

Die Anfänge von Sandworm erklären, wie die Gruppe in der Lage war, durch einen Cyberangriff physische Konsequenzen hervorzurufen. Die folgenden Operationen stellen die operativ relevantesten bekannten Angriffe von Sandworm vom aktuellsten zum ältesten dar:

- Januar 2026 –Microsoft und Amazon berichteten von anhaltenden Angriffen auf westliche kritische Infrastruktur über falsch konfigurierte Netzwerk-Edge-Geräte, VPNs und Kollaborationsplattformen in Nordamerika und Europa.

- 2024–2025 – Ein neu identifizierter Wiper (Schadsoftware) namens ZeroLot wird gegen ukrainische Energieunternehmen eingesetzt. Der Wiper (Schadsoftware) ist als speziell von Sandworm entwickeltes zerstörerisches Werkzeug gekennzeichnet.

- 2023 – Sandworm setzt Infamous Chisel ein, eine Malware-Kampagne, die auf vom ukrainischen Militär verwendeten Android-Geräte abzielt.

- April 2022 – Verteidiger stoppten einen versuchten Angriff auf eine ukrainische Stromumspannstation. Bei der Analyse des Angriffs wurde eine überarbeitete Version der Industroyer-Malware aus dem Jahr 2016 gefunden, die mit CaddyWiper und mehreren Linux-Wipern kombiniert wurde, die über Gruppenrichtlinien eingesetzt wurden.

- FEBRUAR 2022 – Zu Beginn des Krieges zwischen Russland und der Ukraine setzte Sandworm mehrere zerstörerische „Wiper“ gegen ukrainische Regierungs- und kommerzielle Ziele ein, um die Kommunikation und Infrastruktur vor Bodenoperationen zu beeinträchtigen.

- Ende 2021–2022 — Sandworm nistet sich mit Cyclops Blink dauerhaft in WatchGuard- und ASUS-Netzwerkgeräten ein.

- Oktober 2022 – Die Ransomware RansomBoggs und Prestige werden gegen Organisationen eingesetzt, die humanitäre oder militärische Hilfe in der Ukraine und in Polen leisten. Diese Ransomware-Varianten zielten eher auf Zerstörung als auf finanziellen Gewinn ab, wie etwa der NotPetya-Angriff von 2017.

- Oktober 2019 – Weitverbreitete Angriffe per Defacement und Denial-of-Service gegen georgische Regierungs- und Medien-Websites wurden genutzt, um politischen Druck auszuüben.

- Februar 2018 – Olympic Destroyer wird gegen die Olympischen Winterspiele in Pyeongchang gestartet und legt IT-Dienste, TV-Übertragungsfeeds und Anmeldesysteme in den Tagen vor der Eröffnungszeremonie lahm.

Zusammengenommen verdeutlichen diese Operationen die stetige Eskalation der Fähigkeiten und Missionen von Sandworm. Seine Aktivitäten haben sich eng an den russischen Militärzielen orientiert, insbesondere während des Krieges mit der Ukraine. Datenlöschprogramme, Satellitennetzstörungen und wiederholte Versuche, sich in die Energie- und Transportinfrastruktur einzumischen, stimmen mit den russischen Militäroperationen gegen die Ukraine überein.

Verteidigen Sie sich

Die Implementierung einer Verteidigung gegen Sandworm (APT44) erfordert eine mehrstufige Strategie, die ihre Verlagerung auf die Ausnutzung von Edge-Geräten und „Living-off-the-Land“ (LotL)-Taktiken berücksichtigt. Da diese Gruppe physische Sabotage und weitreichende Datenzerstörung bevorzugt, müssen die auf den Perimeter konzentrierten Kontrollen durch eine robuste interne Segmentierung und Wiederherstellungsplanung ergänzt werden.

Die folgenden Empfehlungen sind nach ihren aktuell wichtigsten Angriffsvektoren priorisiert:

- Stärkung der Edge (kritisch): Inventarisieren und patchen Sie alle mit dem Internet verbundenen Systeme – insbesondere VPNs, Firewalls und Mailserver – innerhalb von 24 bis 48 Stunden nach Bekanntwerden einer Sicherheitslücke.

- Identitäts- und Zugriffsmanagement: Setzen Sie phishing-resistente Multifaktor-Authentifizierung (MFA) für alle administrativen Schnittstellen und Fernzugriffs-Schnittstellen durch. Überwachen Sie nicht autorisierte Nutzung nativer Windows-Tools wie PsExec oder certutil.exe, die die Gruppe für laterale Bewegungen nutzt.

- IT/OT-Segmentierung: Isolieren Sie die Unternehmens-IT strikt von Industrieumgebungen ohne direkten Internetzugang über Kontrollnetzwerke.

- Wiper-fähige Backups (kritisch): Pflegen Sie unveränderliche Offline-Backups. Sandworm ist dafür bekannt, während der Angriffsphase zugeordnete Laufwerke und die aktive Backup-Infrastruktur ins Visier zu nehmen und zu löschen.

- OT-spezifische Überwachung: Implementieren Sie eine Verhaltensüberwachung, um ungewöhnliche Aktivitäten in industriellen Protokollen zu erkennen.

- Proaktive Bedrohungssuche: Suchen Sie nach Warnsignalen im Nutzerverhalten, wie der unerwarteten Installation von Tools zur Fernüberwachung und -management (RMM) oder Tor-bezogenem Traffic von Endpunkten.

Weitere detaillierte Informationen finden Sie hier:

- Sandworm-Team MITRE ATT&CK

- Russische militärische Cyber-Akteure zielen auf die kritische Infrastruktur der USA und weltweit

BarracudaONE

Maximieren Sie Ihren Schutz und Ihre Cyber-Resilienz mit der KI-gestützten Cybersecurity-Plattform von BarracudaONE. Die Plattform schützt Ihre E-Mails, Daten, Anwendungen und Netzwerke und wird durch einen 24/7 verwalteten XDR-Dienst gestärkt, der Ihre Sicherheitsmaßnahmen vereint und tiefgehende, intelligente Bedrohungserkennung und -reaktion bietet. Verwalten Sie die Security Ihres Unternehmens mit Zuversicht, indem Sie fortschrittlichen Schutz, Echtzeitanalysen und proaktive Reaktionsfähigkeiten nutzen. Robuste Berichtstools bieten klare, umsetzbare Einblicke, die Ihnen helfen, Risiken zu überwachen, den ROI zu messen und die betrieblichen Auswirkungen zu demonstrieren. Verpassen Sie nicht die Gelegenheit, eine Demo der Plattform von unseren Cybersecurity-Experten zu erhalten.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.