NTLM wird abgeschafft: Was der Ausstieg von Microsoft für Managed Service Provider und IT-Teams bedeutet

Warum veraltete Authentifizierung ein wachsendes Security-Risiko darstellt – und wie Sie sich auf eine Kerberos-zentrierte Windows-Umgebung vorbereiten

Die wichtigsten Erkenntnisse

- NTLM ist ein bekanntes Sicherheitsrisiko, das Techniken zulässt, die häufig bei Ransomware- und anderen Angriffen verwendet werden.

- Die Abschaffung ist bereits im Gange, und zukünftige Windows-Versionen werden NTLM standardmäßig deaktivieren, sofern es nicht ausdrücklich wieder aktiviert wird.

- Das Identifizieren versteckter NTLM-Abhängigkeiten und die Validierung der Kerberos-Kompatibilität sind entscheidend für einen erfolgreichen Umstieg.

Microsoft stellt schrittweise sein langjähriges Authentifizierungsprotokoll NT LAN Manager, kurz NTLM, ein. Dabei handelt es sich um eine jener Legacy-Technologien, die seit Jahrzehnten „gut genug“ funktionierten, seit die erste Version 1993 mit Windows NT 3.1 eingeführt wurde. Microsoft brachte sechs Jahre später mit Windows NT 4.0 Service Pack 4 NTLMv2 auf den Markt.

Zum Zeitpunkt seiner Einführung löste NTLM ein großes Problem für Unternehmensnetzwerke. Unternehmen wechselten damals von Einzelarbeitsplatz-PCs und einfachen Arbeitsgruppen zu domänenbasierten Netzwerken mit zentralisierter Authentifizierung und Dateifreigabe. Unter anderem bot NTLM Challenge-Response-Authentifizierung und stärkere Hashverfahren, was eine erhebliche Verbesserung gegenüber seinem Vorgänger darstellte. Es erfüllte seinen Zweck sehr gut, war aber nie dafür ausgelegt, Identitäten vor den heutigen Bedrohungen zu schützen. Bedrohungen wie Pass-the-Hash, Zugangsdaten-Relay und laterale Bewegungen werden durch die Einschränkungen von NTLM begünstigt.

Falls Sie sich fragen, warum es NTLM nach 30 Jahren immer noch gibt, lautet die Antwort schlicht: NTLM ist sehr nachsichtig. Defektes DNS? Nicht synchronisierte Uhren? Legacy-Anwendungen? NTLM-Authentifizierung funktioniert in diesen Fällen, während Kerberos und andere moderne Mechanismen dies nicht tun. Selbst in gut abgesicherten Netzwerken wird NTLM unter Umständen als „Fallback“-Methode für einige Systeme verwendet.

Was macht Microsoft?

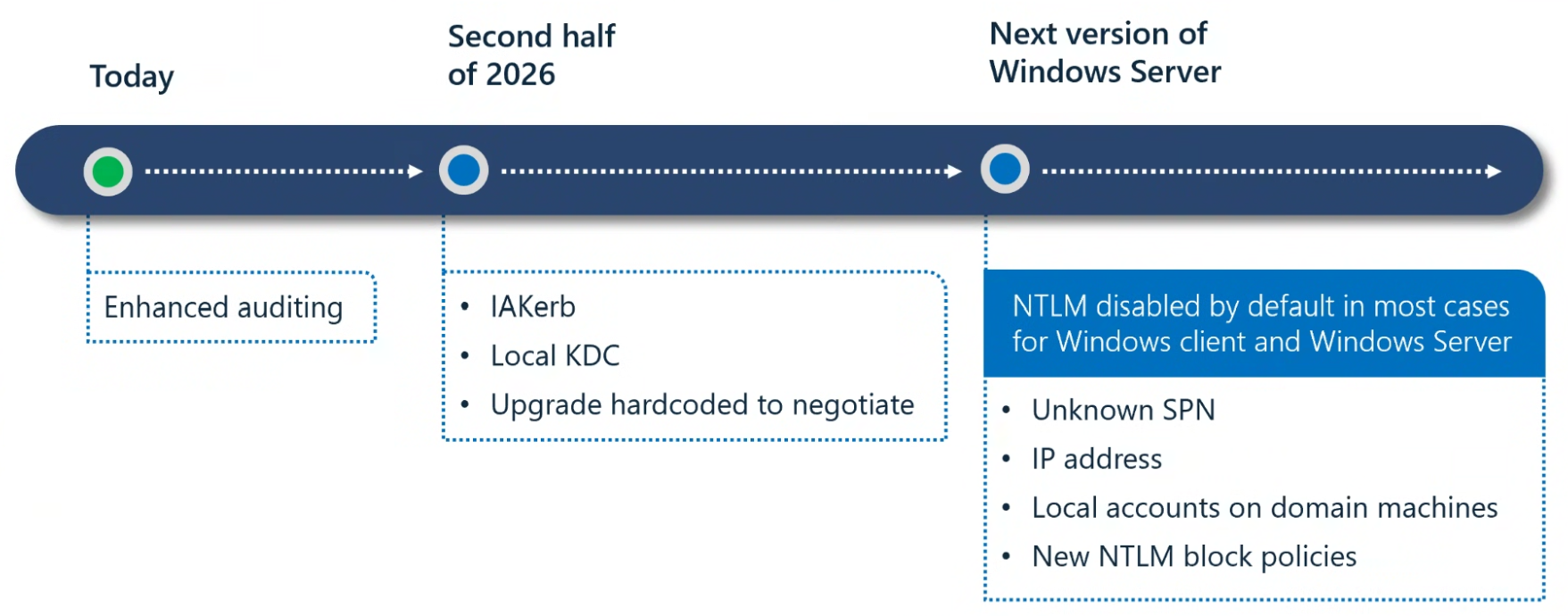

Microsoft kündigte die Abschaffung von NTLM erstmals im Jahr 2023 an und stellte das Protokoll Mitte 2024 offiziell ein. Es wurden drei Phasen definiert, um Managed Service Provider (MSPs) und IT-Teams bei der Migration von NTLM zu Kerberos zu unterstützen:

Phase 1 (aktuell): Microsoft stellt verbesserte Audit-Tools bereit, die Administratoren Einblick geben, wo NTLM noch eingesetzt wird. Microsoft hat hier Details zu den Audit-Verbesserungen.

Phase 2 (Ende 2026): Initial- und Pass-Through-Authentifizierung mit Kerberos (IAKerb) und einem lokalen Key Distribution Center (KDC) werden in Windows-Systeme integriert. Damit entfällt die Notwendigkeit, NTLM als Fallback-Mechanismus zu verwenden. Weitere Informationen zu diesen Funktionen finden Sie in diesem Microsoft-Artikel.

Phase 3 (Zukunft): NTLM wird in den Windows-Versionen der nächsten Generation standardmäßig deaktiviert sein. Eine explizite Richtlinienüberschreibung wird erforderlich sein, um NTLM wieder zu aktivieren.

Microsofts Roadmap eines dreiphasigen Ansatzes für die Abkehr von NTLM über Microsoft

Diese Migration stellt einen erheblichen Wandel in der Security für Windows-Systeme dar und kann mit Herausforderungen sowie Kosten verbunden sein. Altsysteme, fest codierte Authentifizierung, eingebettete Systeme wie HLK-Controller und versteckte „Fallback“-Konfigurationen können Zeit für die Identifizierung und Behebung erfordern.

Was umfasst die Migration?

Bevor NTLM deaktiviert werden kann, müssen MSPs und IT-Teams zunächst identifizieren, wo NTLM verwendet wird. Dabei handelt es sich um eine investigative Aufgabe, die durch die neuen erweiterten Audit-Funktionen unterstützt wird. Der Prozess kann zeitaufwendig sein, besonders wenn NTLM nur zu bestimmten Zeiten oder Ereignissen verwendet wird.

Alles, was NTLM verwendet, muss mit deaktiviertem NTLM getestet werden. Dies kann das Einrichten von Testumgebungen, die Konfiguration der Kerberos-Authentifizierung sowie die Zusammenarbeit mit Endnutzern zur Validierung der Funktionalität beinhalten.

Nachdem alles getestet wurde, kann die Migration von NTLM zu Kerberos über eine Gruppenrichtlinie erfolgen oder Upgrades beziehungsweise Codeänderungen erfordern. MSPs und IT-Teams müssen sich möglicherweise mit mehreren Anbietern und Support-Teams abstimmen. Unvorhergesehene Verzögerungen können den Zeitplan des Projekts verlängern.

Wie bei jedem anderen IT-Projekt sollte es auch hier eine Phase der Überwachung und Kommunikation geben, um unerwartete Auswirkungen auf Nutzer zu erkennen und zu beheben. Dies ist ein guter Zeitpunkt, um neue Verfahren oder Richtlinien zu dokumentieren und alle Personen zu schulen, die gegebenenfalls auftretende Probleme lösen müssen.

Die laufende Überwachung nach dem Projekt wird sicherstellen, dass NTLM nicht wieder ins Netz eingeführt wird.

NTLM stellt ein Sicherheitsrisiko dar

NTLM wird von Dutzenden von Bedrohungsgruppen wie Volt Typhoon, Scattered Spider, Wizard Spider und Dragonfly ausgenutzt. Das auf Hashes basierende Authentifizierungsmodell ist ein wesentlicher Faktor für Angriffe, die zu Ransomware oder komplexen dauerhaften Bedrohungen (APT) führen. Dennoch stellt Microsoft weiterhin fest, dass NTLM „verbreitet in Unternehmensumgebungen ist, in denen moderne Protokolle wie Kerberos wegen Legacy-Abhängigkeiten, Netzwerkeinschränkungen oder tief verwurzelter Anwendungslogik nicht implementiert werden können“. Hoffentlich arbeiten diese Organisationen aktiv daran, die Abhängigkeiten von NTLM zu beseitigen.

Unternehmen zögern möglicherweise, in ein NTLM-Projekt zu investieren, besonders wenn sie kürzlich in neue Windows 11-Geräte investiert haben. Es kann auch schwierig sein, NTLM einem nicht-technischen Publikum zu erklären. Dennoch stellt NTLM ein Geschäftsrisiko dar, und Unternehmensleiter sind sich in der Regel der Auswirkungen eines Ransomware-Angriffs bewusst. Der Umstieg auf Kerberos-Authentifizierung ist eine strategische Security-Investition mit langfristigen Vorteilen und sollte so schnell wie möglich erfolgen.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.