Kreditgenossenschaften sind begehrte Ziele für Ransomware-Gruppen

Die First Commonwealth Federal Credit Union („First Commonwealth“) hat ihre fast 99.000 Mitglieder über ein „Datenereignis“ informiert, bei dem Namen, Adressen, Sozialversicherungsnummern, Geburtsdaten oder Kontonummern von Mitgliedern offengelegt wurden. First Commonwealth ist eine große Kreditgenossenschaft im Osten von Pennsylvania mit über einem Dutzend Standorten im Greater Lehigh Valley und Umgebung.

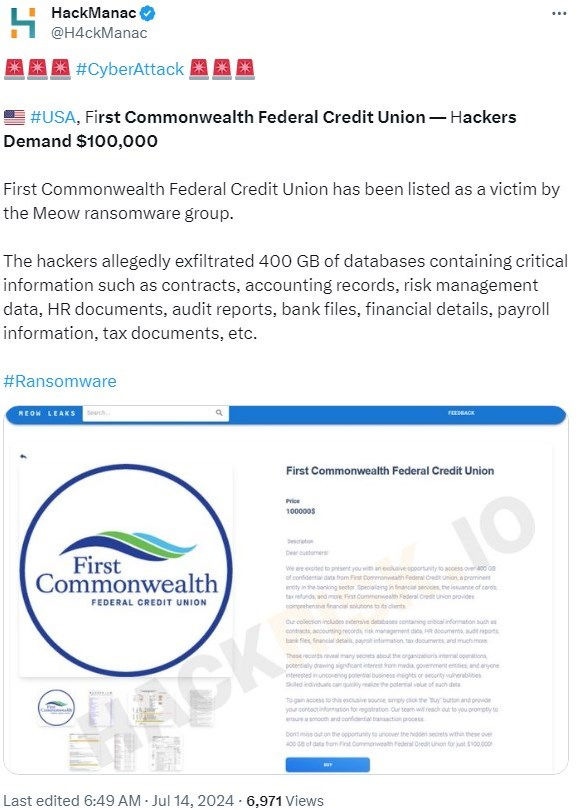

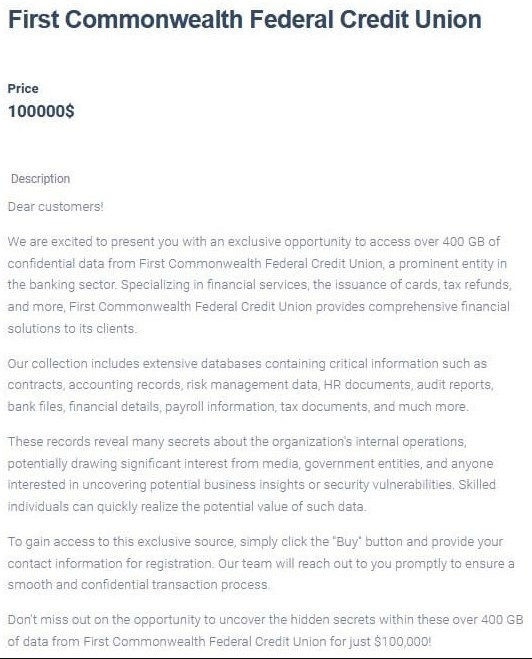

Die Meow-Ransomware-Gruppe hat mit einer Mitteilung auf ihrer Leak-Site die Verantwortung für diesen Angriff übernommen. Die Gruppe behauptet, über 400 GB an Daten gestohlen zu haben, darunter Verträge, Buchhaltungsunterlagen, Risikomanagementdaten, Personaldokumente, Prüfungsberichte, Bankdateien, Finanzdetails, Gehaltsabrechnungsinformationen, Steuerdokumente und mehr.

Hier sehen Sie sich die Beschreibung der gestohlenen Daten genauer an:

First Commonwealth hat diese Behauptungen nicht bestätigt, obwohl die beim Generalstaatsanwalt von Maine eingereichte Meldung über die Datenverletzung die Verletzung als „Externe Systemverletzung (Hacking)“ beschreibt. Die Anwaltskanzlei Federman & Sherwood hat angekündigt, dass sie die Datenschutzverletzung untersucht.

Die Meow-Ransomware-Gruppe ist nicht so aktiv wie die von uns profilierten Gruppen. Es gibt einige Hinweise darauf, dass sie ihre Angriffe verstärkt, aber die genaue Zahl der Opfer ist unbekannt, da die Leak-Site der Gruppe nur die Opfer auflistet, die kein Lösegeld gezahlt haben. Die Berichte über die Ursprünge und Betriebsmodelle dieser Gruppe sind gemischt.

Der Angriff/Vorfall

Die Credit Union entdeckte am 27. Juni 2024 ungewöhnliche Netzwerkaktivitäten und begann sofort mit Maßnahmen zur Reaktion auf den Vorfall und zur Schadensbegrenzung. Bis zum 1. Juli 2024 wurde festgestellt, dass „ein unbefugter Akteur bestimmte Dateien und Daten, die in unseren Systemen gespeichert sind, am oder um den 26. Juni 2024 erworben hat.„ First Commonwealth hat die geschädigten Verbraucher am 2. August 2024 benachrichtigt.

Die Verzögerung der Benachrichtigung der Verbraucher ist nicht ungewöhnlich, aber auch nicht hilfreich. Wenn die Meow-Gruppe am 26. Juni in die Systeme eingedrungen ist und vertrauliche Daten exfiltriert hat, werden diese bereits verarbeitet und für zukünftige Angriffe vorbereitet. Obwohl es keine Hinweise darauf gibt, dass die Zugangsdaten für die Onlinedienste kompromittiert wurden, ist es nicht schwer, sich vorzustellen, dass die Daten des First Commonwealth mit anderen gestohlenen Zugangsdaten kombiniert wurden, um Listen für Credential Stuffing oder andere Angriffe zu erstellen. In unseren Blogs über BianLian Ransomware und KI/Datenklau erfahren Sie mehr darüber, wie diese Angriffe funktionieren und warum auch nur ein Teil der Daten für die Verbraucher schädlich sein kann.

Es gibt eine Handvoll häufiger Gründe, warum Unternehmen die Benachrichtigung der Öffentlichkeit über eine Sicherheitsverletzung verzögern können. Im Fall von First Commonwealth und vielen anderen könnte es darum gehen, sicherzustellen, dass das Unternehmen genaue Informationen liefert und die gesetzlichen und regulatorischen Anforderungen einhält. Die internen Überprüfungen durch die Teams für Cybersicherheit und Ermittlungen, die Rechtsabteilung und die Teams für öffentliche Kommunikation können zu einem internen Jonglieren mit der Sprache und dem Inhalt der Meldung führen. Es kann auch zu Verzögerungen bei der Strafverfolgung kommen, wenn die Benachrichtigung über eine Sicherheitsverletzung die Ermittlungen gegen die Angreifer beeinträchtigen kann. Dies ist eher der Fall, wenn es sich um einen Bedrohungsakteur wie Volt Typhoon handelt, der in ein System eindringt und dann auf einen späteren Angriff lauert. Bei First Commonwealth geht es wohl eher darum, die Richtigkeit und Einhaltung der Vorschriften zu gewährleisten und sich vor rechtlichen Schritten und Rufschädigung zu schützen.

Kreditgenossenschaften sind reiche Ziele

Die National Credit Union Association (NCUA) hat kürzlich den neuesten Bericht über Cybersicherheit und Systemresistenz der Kreditgenossenschaften vorgelegt. Dies ist ein jährlicher, gesetzlich vorgeschriebener Bericht an den US-Kongress, in dem die laufenden Bemühungen der Vereinigung im Bereich der Cybersicherheit beschrieben werden. Das NCUA Board legt die Datenschutzstandards für die Aufzeichnungen und Informationen der Mitglieder von Credit Unions fest und verlangt von den staatlich versicherten Credit Unions, Cyber-Vorfälle innerhalb von 72 Stunden zu melden. Nach Angaben der NCUA waren Kreditgenossenschaften zwischen dem 1. September 2023 und dem 1. Mai 2024 von 892 Cybervorfällen betroffen. Einzelheiten zu den Regeln und Abläufen der NCUA erhalten Sie hier.

Kreditgenossenschaften sind aus mehreren Gründen attraktive Ziele für Bedrohungsakteure. Im März 2024 listete die NCUA 4571 Kreditgenossenschaften in den USA auf, die eine Bilanzsumme von insgesamt 2,31 Billionen $ kontrollieren. Credit Unions verfügen in der Regel über weniger Vermögenswerte als Banken, und selbst die größte Credit Union wird von der größten Bank in den Schatten gestellt.

FUNKTION |

Navy Federal Credit Union |

JPMorgan Chase |

Vermögenswerte ($) |

178 Milliarden Dollar |

3,5 Billionen US-Dollar |

Mitgliedschaft/Kunden |

13,5 Millionen Mitglieder |

80 Millionen Kunden |

Filialen |

355 |

4,700 |

Geldautomaten |

über 30.000 (CO-OP network) |

16.000 |

Prozentualer Anteil des Budgets für Cybersicherheit |

Dies veranlasst die Bedrohungsakteure zu der Annahme, dass Kreditgenossenschaften eine reiche Gelegenheit mit weniger Schutzmaßnahmen als die größeren Banken sind. Bedrohungsakteure werden es immer auf Banken abgesehen haben, aber auch Kreditgenossenschaften sind profitable Ziele.

Kreditgenossenschaften neigen auch dazu, sich bei IT- und anderen Dienstleistungen stärker auf Drittanbieter zu verlassen. Ein Verstoß eines Lieferanten kann als Einstiegspunkt für einen Angriff auf die Kreditgenossenschaft dienen. Mehrere Kreditgenossenschaften waren in den letzten zwei Jahren von Angriffen auf die Lieferkette betroffen. Im Gegensatz zur staatlichen Aufsicht über die US-Banken gibt es für Kreditgenossenschaften keine Aufsicht über Drittanbieter. An 60 % der der NCUA gemeldeten Cyberangriffe war ein Drittanbieter beteiligt. Ein Beispiel dafür ist der Angriff auf Ongoing Operations, einen Anbieter von IT-Dienstleistungen für Kreditgenossenschaften. Dutzende Kreditgenossenschaften wurden aufgrund dieses Angriffs offline geschaltet.

Wie Sie sich schützen können

Es gibt nur wenige Informationen darüber, wie Meow das First Commonwealth kompromittiert hat, obwohl mindestens ein Bericht auf einen Angriff auf die Webanwendungen der Kreditgenossenschaft hindeutet. Meow verwendet bekanntermaßen eine Vielzahl von Infektionsmethoden, wie z. B. Sicherheitslücken im Remote Desktop Protocol (RDP), Phishing-E-Mails und Exploit-Kits. SOCRadar weist darauf hin, dass Meow sich für den Zugriff auch Malvertising, Web-Injections, gefälschte Updates und infizierte Installationsprogramme zunutze gemacht hat . Ehrlich gesagt könnte das erste Glied in der Infektionskette alles Mögliche sein. Bedrohungsakteure werden alles tun, um in ein Netzwerk einzudringen, daher ist es wichtig, alle diese Bedrohungsvektoren zu verteidigen. Zum Beispiel:

- Fördern Sie eine Kultur der kontinuierlichen Schulung und Sensibilisierung im Bereich Cybersicherheit. Mitarbeiter sollten Phishing-Angriffe erkennen können und ermutigt werden, verdächtige Aktivitäten zu melden. (Dieser Artikel über Microsofts Plan, Sicherheit zu einer „Kernpriorität“ für Mitarbeiter zu machen, könnte von Interesse sein.)

- Erzwingen Sie das Prinzip der geringsten Privilegien, damit Benutzer nur den Zugriff haben, der für ihre Arbeit erforderlich ist.

- Segmentieren Sie Netzwerke, um die seitliche Bewegung durch das Netzwerk einzuschränken und den „Explosionsradius“ eines Angriffs zu minimieren.

- Überwachen Sie das Netzwerk kontinuierlich auf anomale Aktivitäten. Eine Lösung wie Managed XDR mit SOC-as-a-Service kann diese Aktivitäten ausführen und bei Bedarf eine sofortige Reaktion auf Vorfälle einleiten.

- Verteidigen Sie die Angriffsfläche mit Lösungen wie Firewalls und Intrusion Detection Systemen.

- Sichern Sie RDP- und VPN-Konfigurationen, um vor unbefugtem Zugriff zu schützen.

- Führen Sie regelmäßige Backups durch, um sicherzustellen, dass die verschlüsselten Daten ohne Lösegelddzahlung wiederhergestellt werden können

- Daten während der Übertragung und im Ruhezustand verschlüsseln

- Prüfen Sie die Anbieter genau, um sicherzustellen, dass sie strenge Sicherheitsstandards einhalten.

- Befolgen Sie einen guten Patch-Management-Prozess, der sicherstellt, dass Schwachstellen so schnell wie möglich behoben werden

Die über 98.000 Mitglieder von First Commonwealth können ihre Daten nicht wiederherstellen, aber wir alle können aus diesem Angriff einige Lehren ziehen. Bedrohungsakteure sind immer präsent, insbesondere im Zeitalter der KI. Privatpersonen sollten einen guten Passwort-Manager verwenden, um eindeutige, komplexe und zufällige Passwörter für jedes Online-Konto zu erstellen. Verwenden Sie, wenn möglich, eine Multi-Faktor-Authentifizierung, und achten Sie auf mögliche E-Mail-Angriffe wie Phishing-Versuche und bösartige Links oder Anhänge. Unternehmen wie First Commonwealth müssen ihre blinden Flecken und Sicherheitslücken beseitigen, und vielleicht sollte die NCUA mehr gesetzliche Befugnisse erhalten, um Drittanbieter von Credit-Union-Dienstleistungen zu prüfen oder zu beaufsichtigen. Die Aufsicht über Dritte liegt derzeit in der Verantwortung der einzelnen Kreditgenossenschaften, die oft nicht über die Ressourcen verfügen, diese Dienstleister gründlich zu überprüfen.

Zusätzlich zur Befolgung bewährter Methoden können sich Kreditgenossenschaften und andere kleine und mittlere Unternehmen mit der Barracuda Cybersecurity Platform schützen. Diese umfassende Sicherheits- und Datenschutzlösung schützt Unternehmen vor allen wichtigen Angriffsvektoren und wird von einem umfassenden, preisgekrönten Kundenservice unterstützt. Die Zusammenarbeit mit Barracuda reduziert die Komplexität und die Gesamtbetriebskosten. KI-gestützte Bedrohungsdaten und das rund um die Uhr operierende Security Operations Center erhöhen die Effektivität dieser Plattform und verbessern die Reaktionszeiten auf Vorfälle. Sie können die Plattform hier erkunden.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.