Im Jahr 2023 hat Barracuda XDR, einschließlich seines Teams von SOC-Analysten, die rund um die Uhr im Einsatz sind, fast zwei Billionen (1.640 Milliarden) IT-Ereignisse durchforstet, um Zehntausende von potenziell risikoreichen Sicherheitsbedrohungen zu isolieren.

Sicherheitsforscher haben die häufigsten XDR-Erkennungen für das Jahr 2023 analysiert. Die Ergebnisse, die in diesem Blog zusammengefasst sind, zeigen die häufigsten Wege, auf denen Angreifer versucht haben – und gescheitert sind –, sich durch Eindringlingsaktivitäten dauerhaften Zugang zu Netzwerken zu verschaffen, z. B. durch die Kompromittierung von Geschäfts-E-Mails und die Verwendung von bösartigem Code und Exploits.

Es ist wichtig zu wissen, dass defensive Sicherheitstechnologien, einschließlich XDR, so konzipiert sind, dass sie den Feind bereits am Eingangstor oder im Frühstadium eines Eindringens erkennen, benachrichtigen und blockieren. Die Angriffe können nicht vollständig ausgeführt werden – und das bedeutet, dass wir nicht immer wissen, was die letztendlich beabsichtigte Nutzlast, etwa Ransomware, gewesen sein könnte.

Überblick über das Jahr 2023: Angriffsversuche mit hohem Schweregrad nehmen zu

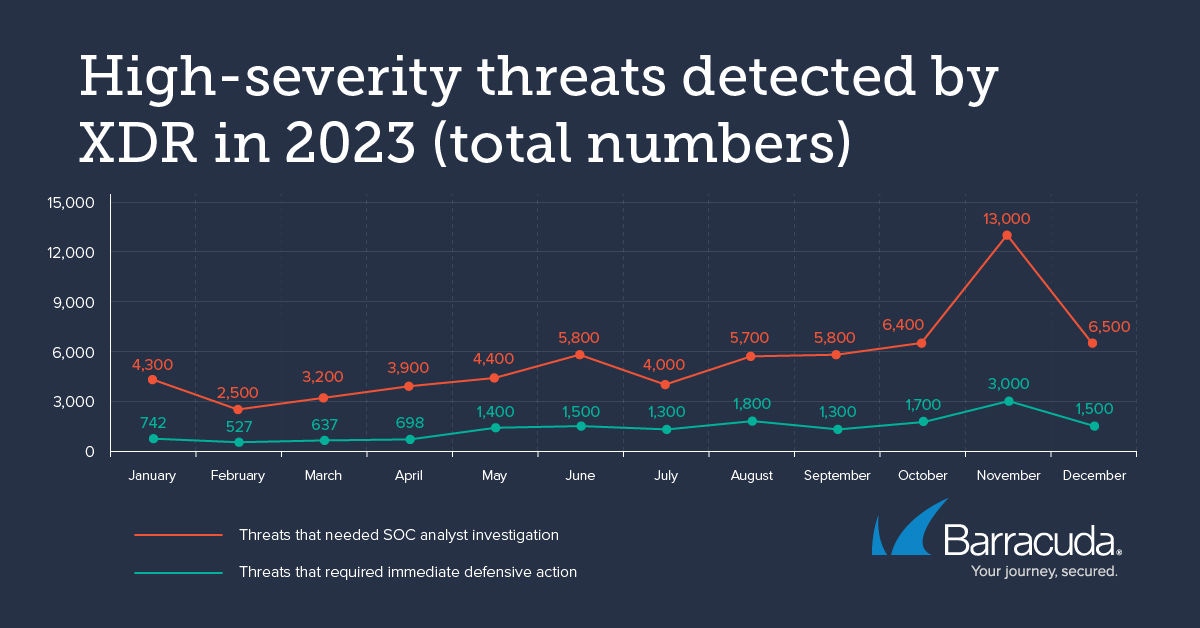

Zu den Erkennungen mit hohem Schweregrad im Jahr 2023 gehörten 66.000 Bedrohungen, die schwerwiegend genug waren, um zur Untersuchung an einen SOC-Analysten weitergeleitet zu werden, sowie weitere 15.000, die dringende und sofortige Abwehrmaßnahmen erforderten. In beiden Bedrohungskategorien gab es im Laufe des Jahres einen stetigen Anstieg – mit einem Höhepunkt vom Oktober bis November und im Dezember.

Diese Monate sind die Hauptsaison für Online-Shopping und festliche Feiertage. Beide Faktoren sind potenziell sehr attraktiv für Angreifer. Erstens, weil sie einen großen Pool an potenziellen Zielen und Möglichkeiten bieten, und zweitens, weil das im Allgemeinen bedeutet, dass die IT-Teams nicht am Arbeitsplatz oder weniger aufmerksam sind.

Einen zweiten, kleineren Höhepunkt gab es im Juni – der für viele Länder ein wichtiger Feiertagsmonat ist.

Zusammengenommen bestätigen diese Ergebnisse die Erkenntnisse, über die wir erstmals im Jahr 2022 berichteten – dass Angreifer die Gelegenheit nutzen, wenn Menschen abwesend, beschäftigt oder abgelenkt sind, um noch schädlichere und risikoreichere Angriffe zu starten.

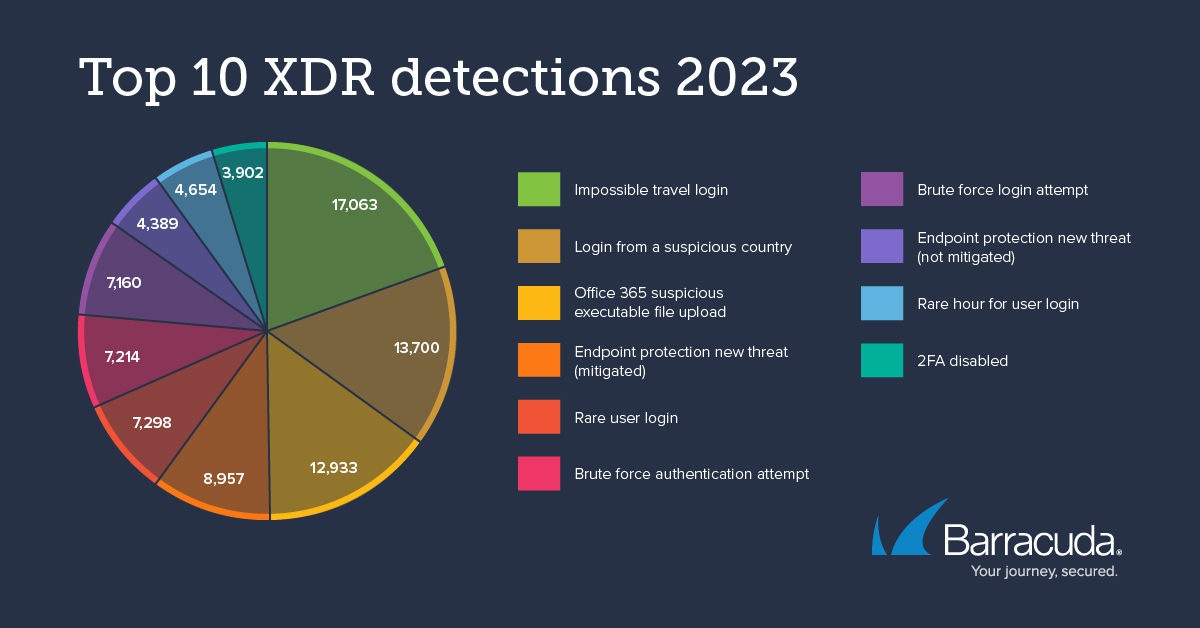

Die häufigsten XDR-Erkennungen im Jahr 2023 konzentrieren sich auf Identitätsmissbrauch

Die Mehrheit der Top-10-Erkennungen des Jahres 2023 konzentriert sich auf eine Art Identitätskompromittierung, die zu einem kompromittierten Konto führt. Zu den Entdeckungen, die auf diesen Identitätsmissbrauch hindeuten, gehören verdächtige Anmeldungen, Brute-Force-Angriffe und Angreifer, die die Multifaktor-Authentifizierung deaktivieren.

N= 87.720

Das Hochladen einer verdächtigen ausführbaren Datei könnte ein Hinweis darauf sein, dass Angreifer versuchen, zusätzliche Tools oder Malware von einem externen, vom Gegner kontrollierten System wie einem Command-and-Control-Server in ein kompromittiertes Konto zu verschieben.

Die Erkennung von Endpunkt-Bedrohungen beinhaltet einen Mechanismus, der ausgelöst wird, wenn Barracuda Managed XDR Endpoint Security eine potenzielle Bedrohung in einem System entdeckt, unabhängig davon, ob die Bedrohung erfolgreich neutralisiert wurde oder nicht. In beiden Szenarien ist es wichtig, den Kunden umgehend zu benachrichtigen, da solche Funde eine eingehendere Untersuchung erfordern, um herauszufinden, wie die bösartige Datei oder der bösartige Prozess ursprünglich ausgeführt wurde.

Diese Erkennungsregel deckt ein breites Spektrum von Bedrohungen ab, einschließlich, aber nicht beschränkt auf harmlose Elemente, potenziell unerwünschte Anwendungen (PUA), Adware, Spyware, Downloader, Cryptominer, bösartige Dokumente, Exploits, Viren, Würmer, Trojaner, Backdoors, Rootkits, Informationsdiebe, Ransomware, interaktive oder Remote-Shells, laterale Bewegungen und mehr. Jede Kategorie erfordert einen maßgeschneiderten Ansatz zur effektiven Identifizierung und Schadensbegrenzung.

Verdächtige Superhelden, Geister und Schlaflose – wie KI-Tools Eindringlinge erkennen

Barracuda XDR verfügt über KI-gestützte Erkennungsregeln, die auf unseren maschinellen Lernfähigkeiten basieren und verdächtige Anmeldeaktivitäten erkennen, die dringend untersucht werden müssen. Die Regeln basieren auf Algorithmen und KI-basierter Musteranalyse, die die Grundroutine eines Benutzers modellieren und alles, was davon abweicht, sofort mit einer Warnmeldung kennzeichnen.

Verdächtige Superhelden – Regel zur Erkennung von Impossible-Travel-Anmeldungen

Diese Erkennungsregel erkennt Angreifer, die versuchen, sich bei einem gefährdeten Konto anzumelden. Wenn zwei Anmeldungen in einem Abstand von mehr als 1.000 km erkannt werden und der Benutzer dafür mit mehr als 800 km/h – der Durchschnittsgeschwindigkeit eines Flugzeugs – reisen müsste, wird eine Sicherheitswarnung ausgelöst. Darüber hinaus prüft die Erkennung, ob die Anmeldung nicht mit einer VPN-IP verknüpft ist, um das Risiko eines Fehlalarms auszuschließen.

Um zu veranschaulichen, wie dies in der Praxis aussieht, hat Barracuda XDR in einem Fall einen Benutzer entdeckt, der sich von Iowa in den USA aus einloggte und eine Stunde später in Moskau ankam und dabei scheinbar 8.267 km mit einer Geschwindigkeit von mehr als 7.000 km/h zurücklegte.

Ghosts – Regel zur Erkennung von Anmeldungen seltener Benutzer

Diese Erkennungsregel sucht nach ungewöhnlichen Benutzernamen, die in den Authentifizierungsprotokollen erscheinen. Auf diese Weise können Sie erkennen, dass ein Eindringling die Anmeldeinformationen eines ruhenden oder inaktiven Benutzer missbraucht, z. B. weil der Benutzer die Organisation verlassen hat, oder weil ein Benutzername aus dem Benennungsschema der Organisation herausfällt. Bedrohungsakteure werden auch versuchen, neue Benutzer zu erstellen, um dauerhaft zu bleiben, und dieser wird von der Erkennungsregel als unbekannter Benutzer gekennzeichnet.

Schlaflose – Regel für ungewöhnliche Uhrzeiten für Benutzer

Diese Erkennungsregel sucht nach einem Benutzer, der sich zu einer Tageszeit anmeldet, die für ihn ungewöhnlich ist. Dies kann darauf zurückzuführen sein, dass jemand in einer anderen Zeitzone versucht, auf das gefährdete Konto zuzugreifen. Darüber hinaus finden unautorisierte Benutzeraktivitäten oft außerhalb der üblichen Geschäftszeiten statt.

Erkennung von Netzwerkverkehr

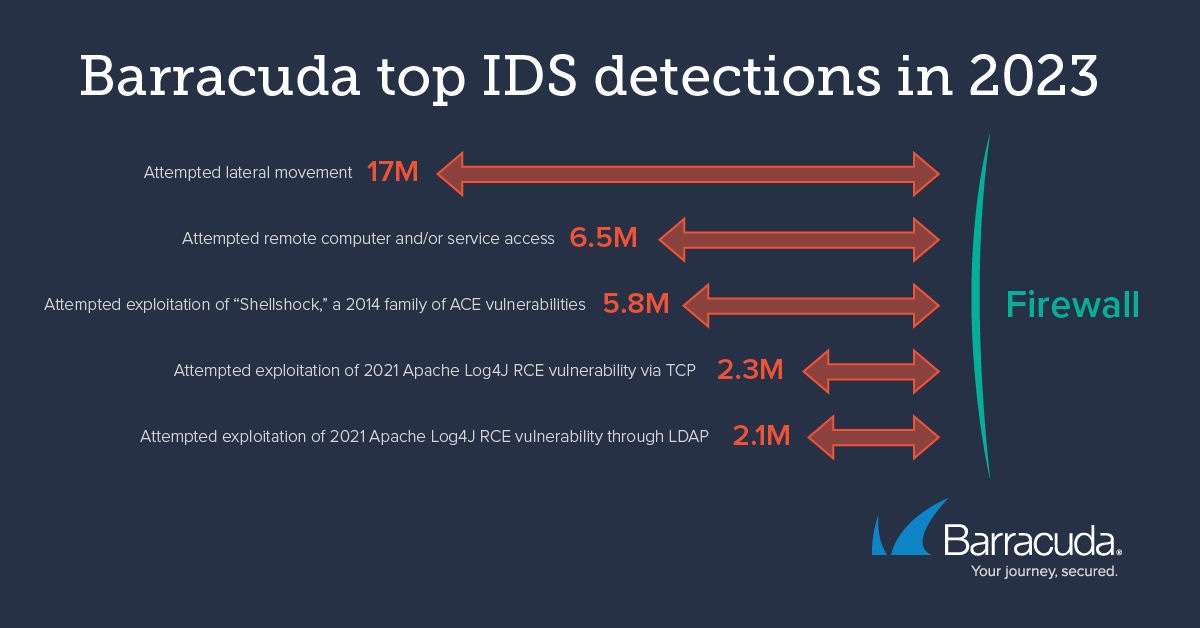

Barracuda XDR enthält ein ausgeklügeltes, mehrschichtiges Intrusion Detection System (IDS), das den Datenverkehr, der das Netzwerk eines Kunden durchläuft, über einen SPAN (Mirror)-Port untersucht. Dieses IDS dient als aufmerksamer Wächter, der sowohl verdächtige als auch potenziell schädliche Aktivitäten aufspürt, die zwar legitim erscheinen, aber mit erkannter Malware, Cyberangriffen und verschiedenen Sicherheitsbedrohungen verbunden sind, die Ihr Netzwerk durchdringen. Ein erheblicher Teil dieser Bedrohungen erfolgt automatisiert und wird massenhaft gegen Netzwerke ausgeführt.

Die Analyse der führenden IDS-Erkennungen im Jahr 2023 zeigt einen anhaltenden Trend: Angreifer nutzen immer wieder seit langem bestehende kritische Sicherheitslücken und Schwachstellen aus, die noch nicht durch Patches behoben wurden. Dies unterstreicht die dringende Notwendigkeit einer kontinuierlichen Wachsamkeit und Aktualisierung der Netzwerksicherheitsmaßnahmen.

Shellshock ist eine 10 Jahre alte Sammlung von Bugs, die weiterhin zu den Top 10 der von Barracudas integriertem IDS entdeckten Bugs gehört. Die Tatsache, dass Shellshock-Angriffe nach wie vor so häufig vorkommen, deutet darauf hin, dass die Angreifer wissen, dass es immer noch viele ungepatchte Systeme da draußen gibt. Berichten zufolge wird Shellshock von Angreifern verwendet, um DDoS-Angriffe (Distributed Denial of Service) zu starten und anfällige, miteinander verbundene Systeme anzugreifen, die über Bots und Botnets miteinander verbunden sind.

Auch zwei Jahre nach dem Bekanntwerden der Log4Shell-Schwachstelle im Open-Source-Java-basierten Log4j-Protokollierungsprogramm sind Exploits gegen den Fehler weiterhin weit verbreitet. Dies könnte auf die Tatsache zurückzuführen sein, dass Log4j so tief in Anwendungen und andere Software eingebettet ist, dass viele Unternehmen nicht einmal wissen, dass es vorhanden ist – und dass es schwierig und zeitaufwändig sein könnte, anfällige Instanzen zu entschärfen.

So bleiben Sie in einer Welt voller Angriffe rund um die Uhr sicher

Die Sicherheitsgrundlagen sind wichtiger denn je. Dazu gehören robuste Authentifizierungs- und Zugriffskontrollen (mindestens Multifaktor-Authentifizierung und idealerweise Umstellung auf Zero-Trust-basierte Maßnahmen), ein solider Ansatz für Patch-Management und Datenschutz sowie regelmäßige Schulungen zur Sensibilisierung der Mitarbeiter für Cybersicherheit.

Angesichts der wachsenden Zahl hochgradig gefährlicher Bedrohungen, die auf die wachsende digitale Angriffsfläche eines Unternehmens abzielen, und der Tatsache, dass Angreifer zunehmend KI für immer raffiniertere, schnellere und gezieltere Angriffe nutzen, müssen Verteidiger sicherstellen, dass ihre Sicherheitstools über die gleiche Leistungsfähigkeit verfügen. Ein mehrstufiger, KI-basierter Schutzansatz mit mehreren Ebenen tiefgreifender Erkennung und Prüfung ist unerlässlich.

Das sollte innerhalb eines umfassenden Sicherheitsrahmens geschehen, der robuste Sicherheitstechnologien der nächsten Generation umfasst, unterstützt durch Expertenanalysen und eine 24/7/365-Sicherheitsüberwachung, um Unbekanntes und Anomalien zu erkennen, die andernfalls durch das Netz schlüpfen könnten – und ein SOC als Service, um auf Bedrohungen zu reagieren und sie abzuschwächen.

Wenn Sie nicht die Zeit oder keine internen Experten haben, kann ein verwalteter XDR-Service, der ein SOC als Service beinhaltet, jeden Winkel Ihrer IT-Umgebung für Sie überwachen, den ganzen Tag lang und das jeden Tag.

Die Ergebnisse basieren auf Erkennungsdaten von Barracuda Managed XDR, einer erweiterten Plattform für Sichtbarkeit, Erkennung und Reaktion (XDR), die von einem 24/7 Security Operations Center (SOC) unterstützt wird, das seinen Kunden rund um die Uhr menschliche und KI-gestützte Dienste zur Erkennung, Analyse, Incident Response und Schadensbegrenzung von Bedrohungen bietet.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.