Wie KI-gesteuerte Erkennung und adaptive Durchsetzung Blindflecken bei der Authentifizierung im großen Maßstab schließen

Die wichtigsten Erkenntnisse

- Sie können keine Anmeldeseiten schützen, von deren Existenz Sie nichts wissen. KI-gestützte Erkennung ist jetzt unerlässlich, um eine genaue, kontinuierliche Sichtbarkeit zu gewährleisten.

- Präzision ist wichtig, um den Missbrauch von Zugangsdaten zu verhindern. Durch das Extrahieren der korrekten Action-URLs und Zugangsdatenparameter können Schutzmechanismen gezielt die exakten Login-Übermittlungspunkte anvisieren. Dadurch werden Fehlalarme drastisch reduziert und gleichzeitig die Wirksamkeit gegen Brute-Force-Angriffe, Credential Stuffing und Account Takeover verbessert.

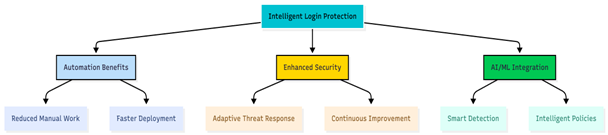

- Automatisierung ist der einzige Weg, um die Authentifizierungs-Security zu skalieren. Generative KI-Erkennung, ML-gesteuerte Richtlinienempfehlungen und TTL-gesteuertes erneutes Scannen eliminieren den manuellen Abstimmungsaufwand und sorgen für aktuellen Schutz, wenn sich Anwendungen und Angriffstechniken weiterentwickeln.

Gedankliches Vorwort

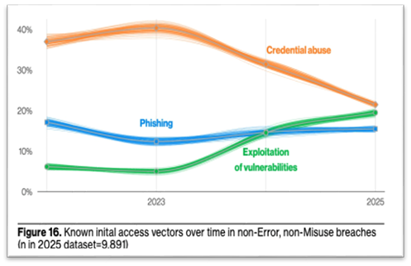

Login-Endpunkte sind der engste Engpass im Anwendungsprozess und werden am aggressivsten angegriffen. Angreifer nutzen Zugangsdaten-Stuffing, Passwort-Spraying, Aufzählung, Reverse-Proxy-Phishing und Stealth-Automatisierung, um Verteidigungen zu umgehen. In der Zwischenzeit liefern Teams Microsites, lokalisierte Abläufe und eingebettete Logins in schnelllebigen Releases aus, wodurch Blindflecken entstehen. Der traditionelle Ansatz der manuellen Entdeckung, Konfiguration und Wartung von Schutzmaßnahmen für die Login-Seite ist unhaltbar geworden, und gestohlene Zugangsdaten bleiben eine Hauptmethode, mit der Angreifer den ersten Zugriff erhalten – sie machen etwa 32–33 % der Sicherheitsverletzungen im Verizon Data Breach Investigations Report (DBIR) 2025 aus.

Dieses Papier stellt Barracudas KI-gesteuertes „Login Page Detection and Protection“-System vor – eine umfassende Plattform, die generative KI, fortschrittliche Machine-Vision-Techniken, OCR und maschinelles Lernen (ML) nutzt, um Login-Oberflächen in großem Maßstab automatisch zu entdecken, zu analysieren und zu schützen.

Der Problemraum

Die Sichtbarkeitsherausforderung: Unbekannte Angriffsfläche

Moderne Unternehmen agieren in einem Zustand ständiger Ungewissheit bezüglich ihrer Authentifizierungslandschaft:

Die Fragen, die Sicherheitsteams nur schwer beantworten können:

- „Habe ich eine Anmeldeseite?“ – Shadow IT und dezentrale Entwicklung schaffen Authentifizierungsendpunkte ohne Security-Aufsicht.

- „Habe ich mehrere Anmeldeseiten?“ – Microservices-Architekturen bringen Dutzende unabhängiger Authentifizierungsoberflächen hervor.

- „Wo sind meine Anmeldeseiten?“ – Dynamische Anwendungen, Gateways und Integrationen von Drittanbietern beeinträchtigen die Sichtbarkeit.

- „Wie kann ich sie schützen?“ – Eine manuelle Konfiguration lässt sich nicht auf verteilte, sich schnell entwickelnde Infrastrukturen übertragen.

Das Ausmaß des Problems

Laut der Dokumentation der Barracuda Web Application Firewall (WAF)-as-a-Service-Plattform verfügen Unternehmensorganisationen typischerweise über Folgendes:

- 50 bis ca. 500 Web-Applikationen in ihrem Portfolio

- Mehrere Authentifizierungsmechanismen pro Anwendung

- Wöchentliche oder tägliche Bereitstellungen, die neue Login-Oberflächen einführen

- Eingeschränkte Transparenz hinsichtlich Anwendungen von Drittanbietern und Partnern

Stetig weiter entwickelnde Angriffskomplexität

Authentifizierungsangriffe sind zunehmend automatisiert, verteilt und schwer zu erkennen:

- Angriffe per Credential Stuffing nutzen Milliarden von gestohlenen Zugangsdaten aus Datenschutzverletzungen:

- 24 Milliarden Zugangsdaten allein im Jahr 2024 offengelegt

- Automatisierte Tools testen Zugangsdaten auf Tausenden von Websites

- Erfolgsraten von 0,1–2 % führen immer noch zu Millionen von kompromittierten Konten

- Durchschnittliche Kosten eines Datenlecks: 4,8 Millionen US-Dollar pro Vorfall

- Account Takeover (ATO)-Angriffe nahmen 2024 um 250 % zu, mit ausgefeilten Techniken

- KI-gestützte Angriffstools werden zunehmend zur Automatisierung der Erkennung von Anmeldeseiten und Brute-Force-Angriffen eingesetzt.

- Diebstahl von Zugangsdaten ist ein Schlüsselfaktor in etwa 32–33 % der Verstöße im 2025 Verizon DBIR

Forschung aus dem Verizon Data Breach Investigations Report 2025

Operative Einschränkungen:

Viele Teams verfügen nicht über dedizierte IT- oder Site Reliability Engineering (SRE)-Kapazitäten. Schutzmaßnahmen müssen präzise, adaptiv und wartungsarm sein, um die Conversion nicht zu beeinträchtigen.

Branchenkontext:

• OWASP-Spickzettel beschreiben Muster des Missbrauchs von Zugangsdaten und Abhilfemaßnahmen

• NIST SP 800-63B empfiehlt phishing-resistente Authentifikatoren und starke Lebenszykluskontrollen

Vision

Die intelligente Login-Schutzlösung von Barracuda WAF-as-a-Service

Barracuda WAF-as-a-Service setzt diese Vision durch eine integrierte, KI-gestützte Plattform um:

✅ Automatisierte Erkennung – KI-Agenten scannen Anwendungen kontinuierlich, um Anmeldeflächen zu identifizieren.

✅ Multimodale Analyse – Fortschrittliche Machine-Vision-Verfahren, optische Zeichenerkennung (OCR) und ML-Modelle extrahieren technische Details aus Screenshots und HTML-Quellcode.

✅ Intelligente Richtliniengenerierung – ML-Modelle empfehlen optimale Sicherheitskonfigurationen auf Basis des Anwendungsverhaltens.

✅ Zero-Touch-Bereitstellung – Automatisierte Konfiguration und Durchsetzung mit minimalem menschlichen Eingriff.

✅ Kontinuierliche Anpassung – Feedbackschleifen verfeinern Erkennung und Schutz, während sich Bedrohungen weiterentwickeln; eine regelmäßige Prüfung der gespeicherten Anmeldeseite mithilfe von Time-to-Live-Mechanismen (TTL) stellt sicher, dass die Daten aktuell sind.

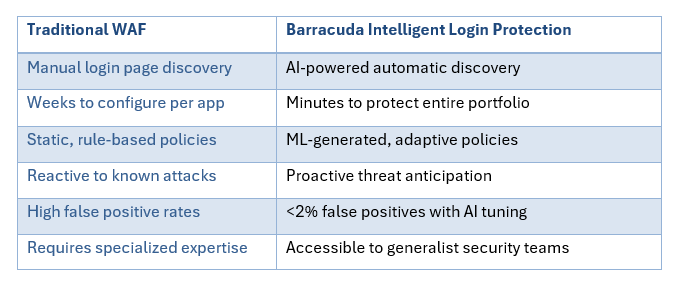

Die wichtigsten Unterscheidungsmerkmale:

Hauptunterschiede zwischen traditionellem WAF und Barracuda Intelligent Login Protection

Architektur und Design

Hochrangige Komponenten

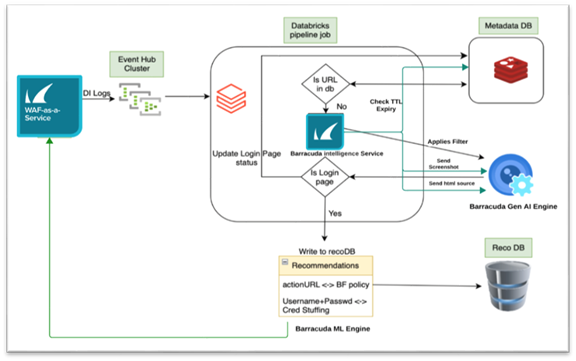

- Protokollerfassung und Databricks-Pipeline: Datenerfassungsprotokolle werden in einen Event Hub (oder ein gleichwertiges System) aufgenommen und mit einer Databricks-Pipeline für Streaming-Extraktion, -Transformation und -Laden (ETL), TTL-Prüfungen und Erkennungsorchestrierung verarbeitet.

- Barracuda Intelligence Service: Wendet Filter an und speist HTML-Quelltext sowie Screenshots mithilfe integrierter Tools ein. Außerdem validiert es TTL und aktualisiert Metadatenbanken (Metadaten-DB) entsprechend, um aktuelle Daten zu erhalten.

- Barracuda GenAI Engine: Multimodale Analyse von Screenshots und HTML zur zuverlässigen Erkennung von Anmeldeseiten, Action-URLs und Zugangsdatenparametern.

- Metadaten-Datenbank: Speichert URLs, TTL-Status, Erkennungssicherheit, Merkmale und Herkunft für die Abdeckungs-Governance.

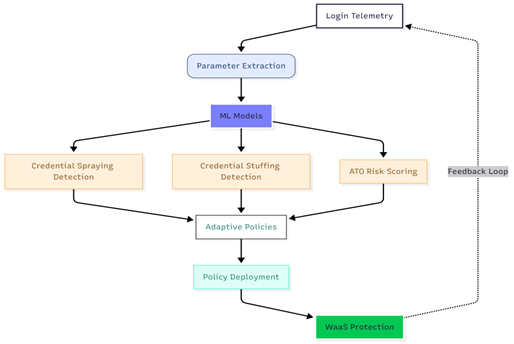

- Barracuda Empfehlungs-Engine (Reco) + ML: Generiert Empfehlungen für Brute-Force-Angriffe, Missbrauch von Zugangsdaten und ATO-Richtlinien und schreibt diese mit vollständiger Prüfung in die Reco-Datenbank.

Ablauf (ausgerichtet am Architekturdiagramm):

- Barracuda WAF-as-a-Service sendet Daten-Ingestionsprotokolle (DI) → Event Hub → Databricks-Pipeline verarbeitet und normalisiert.

- Die Pipeline prüft die Metadatenbank: Ist die URL neu oder die Gültigkeitsdauer abgelaufen, wird sie zur Erkennung an den Barracuda Intelligence Service übermittelt.

- Der Intelligence Service filtert Screenshots + HTML und leitet sie zur multimodalen Analyse an die Barracuda Gen KI-Engine weiter.

- Wenn die Seite als Anmeldeoberfläche eingestuft wird, wird die Anmelde-URL in die Metadatenbank geschrieben und ein Erkennungsereignis ausgelöst.

- Die Reco-Engine wertet Aktions-URLs und Zugangsdatenparameter aus und schreibt Richtlinienempfehlungen (Brute-Force, Missbrauch von Zugangsdaten, ATO) mit TTL und Audit in die Reco-Datenbank.

- Barracuda WAF-as-a-Service ruft genehmigte Empfehlungen ab und wendet sie an, wodurch gezielte Schutzmaßnahmen mit minimalem manuellem Aufwand ermöglicht werden.

Barracuda WAF-as-a-Service Intelligenter Login-Schutz-Workflow

- Azure Event Hubs– Streaming mit hohem Durchsatz

- Databricks Structured Streaming– skalierbare Pipelines

Innovationsebene: Was ist technisch neu?

- Multimodale Gen-KI-Erkennung: Verbindet Machine Vision und OCR-Techniken auf Screenshots mit semantischer HTML-Analyse, um Login-Formulare robust über servergenerierte UIs und lokalisierte Varianten zu erkennen.

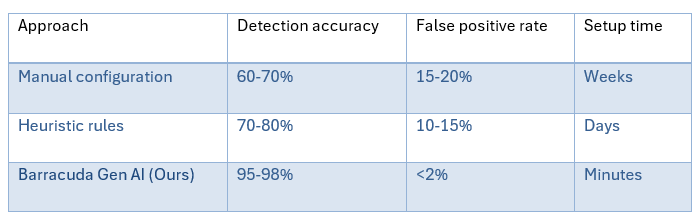

Vergleich zum neuesten Stand der Technik:

Barracuda WAF-as-a-Service Intelligenter Login-Schutz

Multimodale GenAI-Erkennung über Barracuda Intelligent Login Protection

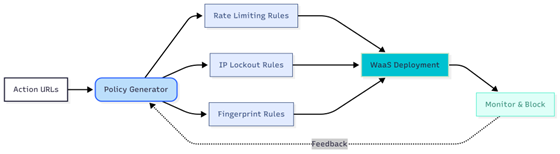

- Präzise Extraktion von Aktions-URLs und Zugangsdatenparametern: Zielt auf die Durchsetzung an den korrekten Übermittlungsendpunkten und -feldern ab.

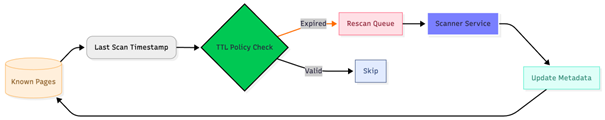

- TTL-gesteuertes erneutes Scannen mit Audit: Scan-Kadenz, die unnötige Arbeit vermeidet und gleichzeitig die Erkennung aktuell hält; jede Empfehlung enthält die TTL und die Herkunft der erkannten Anmeldeseite.

Workflow zur Rescan-Kadenz in Barracuda Intelligent Login Protection

- ML-basierte Richtlinienempfehlungen: Automatisierte, erklärbare Konfigurationen für

- Empfehlungen zu Brute-Force-Richtlinien

- Spraying/Stuffing von Zugangsdaten und ATO

Automatisierte Konfigurationen für Brute-Force-Richtlinienempfehlungen

Automatisierte Konfigurationen für Spraying/Stuffing von Zugangsdaten und ATO

• End-to-End-Automatisierung mit Zero-Touch-Bereitstellung:

Innovation: Vollständige Automatisierung von der Erkennung bis zum Schutz

Technischer Arbeitsablauf:

- Entdecken: KI identifiziert Anmeldeseiten automatisch

- Analysieren: Generative KI extrahiert technische Details

- Empfehlen: ML erzeugt optimale Richtlinien

- Bereitstellen: Die automatische Konfiguration bietet Schutz

- Anpassen: Kontinuierliches Lernen verfeinert Richtlinien

Praxisanwendungen und Fallstudien

Fall 1: Multi-Brand-Commerce mit unbekannten Login-Varianten

- Herausforderung: Wöchentlich gestartete Microsites und lokalisierte Anmeldeformulare übersteigen die Kapazitäten des manuellen Inventars und Schutzes. Mehrere Anmeldeseiten für Kunden-, Lieferanten- und Administratorportale.

- Vorgehensweise: Mithilfe von KI-basierter Erkennung wird ein zentrales Register erstellt. Bereiche mit hoher Abwanderungsrate wie Login-Erkennung, Aktions-URLs und Zugangsdaten-Zuordnungen werden durch TTL-basierte Rescans aktuell gehalten.

- Ergebnis: Vollständige Abdeckung, kürzere Onboarding-Zeit für Schutzmaßnahmen, Brute-Force- und Spraying-Angriffe frühzeitig eingedämmt (siehe OWASP-Muster für den Missbrauch von Zugangsdaten.)

Fall 2: SaaS unter Reverse-Proxy-Phishing-Druck

- Herausforderung: Sitzungs-Relay über Phishing-Proxys erhöht ATOs und Ermüdung durch MFA

- Ansatz: ATO-Profiling auf allen Geräten, Geogeschwindigkeit und Cookie-Integrität

- Ergebnis: ATOs per Phishing rückläufig; Erfolg legitimer Logins blieb aufgrund adaptiver, reibungsloser Schutzmaßnahmen hoch

Fall 3: Mediennetzwerk mit hohem Automatisierungsdruck

- Herausforderung: Das Zugangsdaten-Stuffing durch rotierende Proxys hat den Arbeitsaufwand bei der Authentifizierung erhöht und die Konversionsrate beeinträchtigt.

- Ansatz: Kontrollen für Brute-Force-Angriffe auf URLs pro Aktion, Geschwindigkeitsprüfungen und Richtlinien zum Missbrauch von Zugangsdaten reduzierten den Angriffsdurchsatz. Die Time-to-Live (TTL) vermied unnötige erneute Scans stabiler Seiten.

- Ergebnis: Angriffsvolumen reduziert, Umstellung stabilisiert, Arbeitsbelastung durch automatisierte Empfehlungen reduziert.

Weiterreichende Auswirkungen

- Security und Compliance: Reduziertes ATO-Risiko und Angleichung an Phishing-resistente Authentifizierungsoptionen.

- Nutzererfahrung und -vertrauen: Adaptive Friction und Passkeys verbessern die Leichtigkeit der Anmeldung und erschweren Phishing-Angriffe.

- Operative Effizienz: KI-gestützte Entdeckung + ML-Empfehlungen reduzieren manuelle Arbeit, TTL verhindert Verschwendung und Audits vereinfachen die Governance.

- Skalierbarkeit: Streaming-Aufnahme (Event Hubs) und strukturierte Streaming-Pipelines (Databricks) übernehmen hochvolumige Telemetrie und Schutz in nahezu Echtzeit.

Die wichtigsten Erkenntnisse

- Automatische intelligente Erkennung: KI-Agenten finden und klassifizieren kontinuierlich Anmeldeseiten in jeder App, Domain und Region.

- Präzise extrahieren: Ordnen Sie Aktions-URLs und Zugangsdatenparameter präzise zu, um Schutzmaßnahmen gegen Brute-Force-Angriffe und Missbrauch von Zugangsdaten gezielt einzusetzen.

- Aktualität steuern: TTL-Richtlinien verhindern nutzlose Wiederholungen von Scans und halten die Erkennungsdaten aktuell.

- Automatisierte Durchsetzung: Wenden Sie KI-gesteuerte Empfehlungen für Brute-Force-, Spraying- und Stuffing-Angriffe sowie ATO an – komplett mit Audit-Trails und TTL.

- Phishing-Resistenz bevorzugen: Machen Sie Passkeys/WebAuthn zum Standard-Schritt für Hochrisiko-Szenarien, um Proxy-Phishing zu neutralisieren.

Barracuda Intelligent Login Protection: Übersicht

Schlussfolgerung: Der Weg in die Zukunft

Das Barracuda Intelligent Login Protection System stellt einen grundlegenden Wandel in unserer Herangehensweise an die Web-Anwendungssicherheit dar. Durch die Kombination von generativer KI, Computer Vision, maschinellem Lernen und automatisierter Richtliniengenerierung haben wir eine Lösung geschaffen, die:

✅ automatisch Anmeldeoberflächen in jedem Anwendungsportfolio entdeckt

✅ Authentifizierungsabläufe mit menschlichem Verständnis analysiert

✅ vor Zugangsdaten-Stuffing, Passwort-Spraying und Account-Takeover in großem Umfang schützt

✅ sich kontinuierlich an neue Bedrohungen und Anwendungsänderungen anpasst

✅ mühelos von Dutzenden auf Tausende von Anwendungen skaliert

Da Angriffe über Zugangsdaten weiter zunehmen und die Qualifikationslücke im Bereich Cybersecurity immer größer wird, ist KI-gestützte Automatisierung kein Luxus mehr – sie ist eine Notwendigkeit.

Die Frage ist nicht mehr, ob man KI für Security einsetzen sollte, sondern wie schnell man sie implementieren kann, um das eigene Unternehmen und seine Kunden zu schützen.

Die Zukunft der Authentifizierungs-Security ist intelligent, automatisiert und anpassungsfähig. Die Zukunft ist jetzt.

Dieser technische Blogbeitrag basiert auf der internen Architekturdokumentation von Barracuda und richtet sich an Security-Ingenieure, DevOps-Experten und technische Entscheidungsträger.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.