Nitrogen-Ransomware: Vom gestaffelten Loader zur umfassenden Erpressung

Die Nitrogen-Gruppe ist eine hochentwickelte und finanziell motivierte Bedrohungsgruppe, die erstmals 2023 als Malware-Entwickler und -Betreiber beobachtet wurde. Seit seiner Entdeckung hat sich Nitrogen zu einem vollständigen End-to-End-Ransomware-Betrieb mit doppelter Erpressung entwickelt. Der Standort der Gruppe, die Identitäten bzw. die Abstammung ihrer Mitglieder und die Beziehungen zu anderen Bedrohungsakteuren sind nicht gut dokumentiert.

Bevor wir zum vollständigen Profil kommen, hier ist ein kurzer Überblick über die Gruppe:

FUNKTION |

Beschreibung |

Bedrohungsart |

Bedrohungsgruppe Ransomware/doppelte Erpressung. Die Forscher sind sich uneins darüber, ob Nitrogen als Ransomware-as-a-Service (RaaS)-Gruppe agiert. |

Einzigartige Eigenschaft |

Aggressiver Einsatz von bösartiger Werbung (Malvertising) und trojanisierten Installationsprogrammen, die sich an IT-Experten und andere technische Nutzer richten. |

Ziele |

Unternehmen aller Größen in den Bereichen Finanzen, Fertigung, professionelle Dienstleistungen und regionale Unternehmen (USA/Großbritannien/Kanada und verschiedene internationale Opfer). |

Erstzugang |

Malvertising/vergiftete Anzeigen, die Opfer zu bösartigen oder trojanisierten Installationsprogrammen für legitime Anwendungen wie WinSCP und Advanced IP Scanner führen. |

Erpressungsmethode |

Datenexfiltration und Verschlüsselung. |

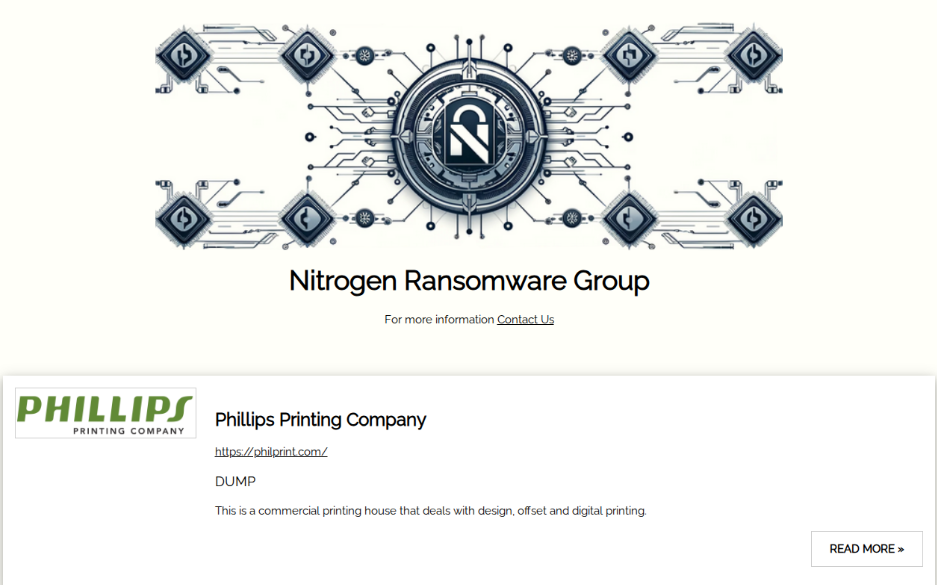

Leck-Website |

‚NitroBlog‘ – Logo mit „Kontakt“-Link und Liste der Opfer |

Teil-Screenshot von NitroBlog mit Logo und Liste der Opfer. Via Ransom.live

Was steckt hinter dem Namen?

Gruppennamen und Logos sind nicht immer aussagekräftig, aber manchmal liefert das Branding Hinweise auf die Absichten, Standorte und Identitäten der Gruppenmitglieder. Bei Nitrogen haben wir kaum Ansatzpunkte.

Es ist schwer zu sagen, warum die Gruppe den Namen Nitrogen gewählt hat. Hinter diesem Namen scheint sich kein Wortwitz oder etwas Interessantes zu verbergen. Vielleicht soll er das Bild vermitteln, unsichtbar und überall zu sein, oder kalt und methodisch oder etwas anderes. Vielleicht hat der Name gar keine Bedeutung.

Das minimalistische Logo sieht aus wie ein Archivbild mit einigen Designelementen, und wir können darüber spekulieren, was dies bedeutet. Andere Gruppen, die wir vorgestellt haben, haben verrückte Markendesigns mit Insekten und Fabelwesen und coolen Retro-Vibes. Lockbit bezahlte Leute dafür, sich sein Logo tätowieren zu lassen (abscheulich). Nitrogen scheinen solche Dinge egal zu sein, was bedeuten könnte, dass die Gruppe keinen Wert auf langfristige Markenbekanntheit legt. Vielleicht hat die Gruppe eine geplante Ausstiegsstrategie oder erkennt, dass Ransomware-Marken nicht lange bestehen. Rebranding und Domainwechsel sind mit einem einfachen Logobild einfacher, da nicht eine Vielzahl von Stilelementen bereinigt bzw. auf einen neuen Server übertragen werden müssen.

Ein einfaches Design könnte auch eine bewusste Aussage sein, dass die Gruppe nicht auf Marketing aus ist. Sie möchte unauffällig agieren und sich nicht mit der Zurschaustellung ihrer Marke befassen. Wenn die Gruppe als RaaS agiert, warum versucht sie dann nicht, Aufmerksamkeit zu erregen?

Nicht vergessen: Das ist alles Spekulation.

Standort und Identitäten

Nitrogen wird nicht öffentlich oder verbindlich einem bestimmten Land oder einer Region zugeordnet. Open-Source-Berichte bringen die Nitrogen-Aktivität mit dem osteuropäischen Raum in Verbindung, aber die Forscher konnten den Ort nicht bestätigen. Die meisten Command-and-Control-Server der Nitrogen-Ransomware befinden sich in Bulgarien und den Niederlanden, aber die Gruppe könnte dezentralisiert sein und von verschiedenen Standorten aus angreifen.

Es gibt auch keine direkten Beweise, die Nitrogen mit bestimmten Personen in Verbindung bringen, obwohl die Forscher vermuten, dass es sich bei der aktuellen Gruppe um ehemalige Blackcat-Mitarbeiter handeln könnte.

Entstehungsgeschichte

Malware-Entwickler und Loader-Betreiber

Forscher entdeckten die Nitrogen-Malware-Aktivität erstmals im Sommer 2023. Die Malware wurde entwickelt, um auf ein System zuzugreifen und sich dort zu halten, sodass ein Bedrohungsakteur einen unbemerkten Angriff durchführen kann. Die Nitrogen-Gruppe entwickelte und verkaufte die Malware und half manchmal, die Malvertising-Kampagnen für die Käufer zu verwalten.

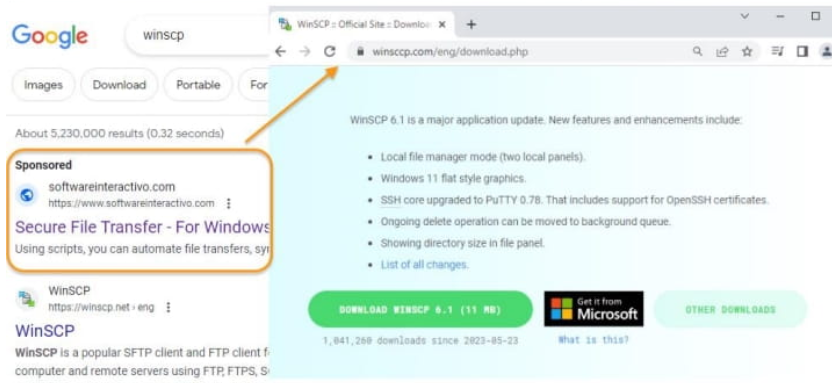

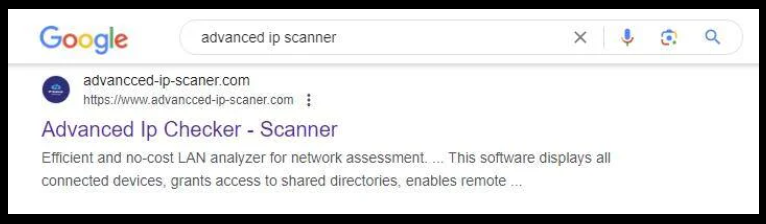

Die Nitrogen-Loader-Malware ist ein kleines Codestück, das mit Anwendungsinstallationsprogrammen für Dienstprogramme wie Advanced IP Scanner, Slack, WinSCP, AnyDesk, Cisco AnyConnect, PuTTY und andere Anwendungen gebündelt wurde. Diese Anwendungen wurden ausgewählt, weil sie mit größerer Wahrscheinlichkeit von IT-Teams und anderen technischen Nutzern heruntergeladen werden.

Ausschnitt eines Screenshots des Nitrogen-Malvertising-Angriffs, über Bleeping Computer

Bösartige Werbung für Advanced IP Scanner, die zur Domain www[.]advanCCed-ip-scaNer[.]com führt. Beachten Sie die fehlerhafte Rechtschreibung auf der gefälschten Downloadseite. Die legitime Domain ist www.advanced-ip-scanner.com über Trustwave

Wenn Nutzer den kompromittierten Download installieren, beginnt der Nitrogen-Code, gleichzeitig eine bösartige Dynamic Link Library oder DLL zu laden. Microsoft Windows-Anwendungen verwenden DLL-Dateien, um bei Bedarf Code und Daten bereitzustellen. Sideloading einer DLL ist eine Angriffstechnik, die bewirkt, dass eine Anwendung eine bösartige DLL statt der legitimen Systemdatei lädt.

Die Nitrogen-Malware ist ein „Staged Loader“, was bedeutet, dass sie den Rest des Angriffs in mehreren Schritten entpackt, entschlüsselt und herunterlädt. Hier ist die Zuordnung der Nitrogen-Malware zu den häufigsten Phasen dieser Loader dargestellt:

Phase 0: Lure/Delivery: Nitrogen verbreitet seine Malware, indem es über Malvertising seine Opfer anlockt und dazu bringt, eine kompromittierte/trojanisierte Anwendung herunterzuladen und zu installieren.

Phase 1: Dropper/Installer auf der Festplatte: Das Opfer führt das Anwendungsinstallationsprogramm aus und erstellt die bösartige DLL.

Phase 2: Loader/DLL-Sideload: Die bösartige DLL wird von der trojanisierten Anwendung bei der Installation geladen. Diese DLL bereitet die Umgebung vor und entpackt oder ruft die nächste Phase ab.

Phase 3: In-Memory-Staging & Beaconing: Der Stager entpackt oder lädt den nächsten Teil des Angriffs herunter, für gewöhnlich ein Python-Skript und Command-and-Control (C2)-Beacons wie Cobalt Strike oder Sliver. Diese Beacons stellen fast sofort eine Kommunikation her.

Phase 4: Maßnahmen im Hinblick auf das Ziel: Das System ist kompromittiert, und die Angreifer beginnen nun mit den restlichen Angriffsoperationen. Dies führte häufig zu Blackcat-Ransomware-Infektionen.

Um es klarzustellen, Nitrogen war kein Initial Access Broker (IAB) und war nie am Verkauf von Zugängen beteiligt. Seine Funktion bestand darin, Malware zu entwickeln, um anderen den Erstzugriff zu ermöglichen.

Entwicklung zur Ransomware-Gruppe

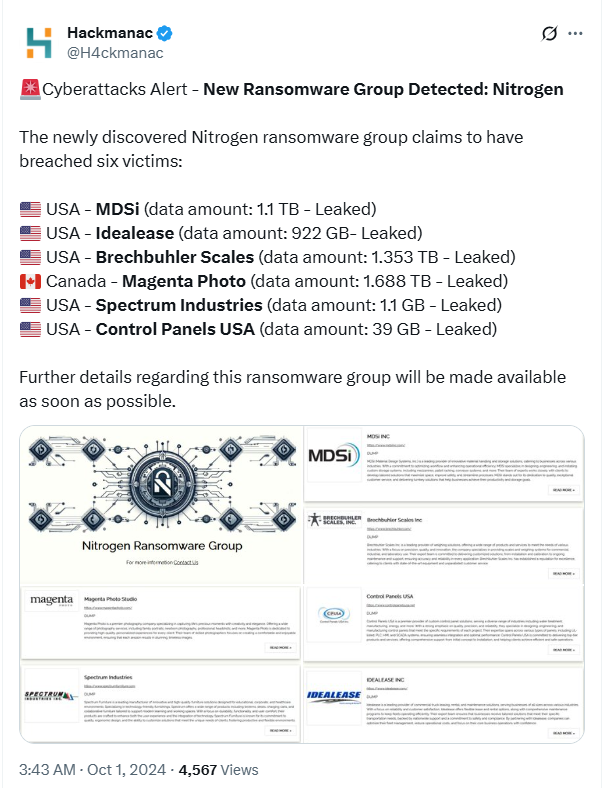

Es ist nicht klar, wann Nitrogen mit seinen Erpressungsoperationen begonnen hat, aber man geht allgemein vom September 2024 aus. Zu diesem Zeitpunkt gab Nitrogen öffentlich seine ersten Opfer bekannt.

X-Beitrag zur Entdeckung der Ransomware-Gruppe Nitrogen, über Hackmanac

Ende 2023 beobachteten Forscher Nitrogen-Loader-Kampagnen, die zur Verbreitung der Blackcat-Ransomware führten. Dadurch wurde Nitrogens Rolle als Initial-Access-Facilitator für den Blackcat-Ransomware-as-a-Service (RaaS)-Betrieb etabliert. Unklar ist, ob und wann Nitrogen als Blackcat RaaS-Partner zum Ransomware-Betreiber wurde. Wir wissen jedoch, dass Nitrogen bis Mitte 2024 ein völlig unabhängiger Ransomware-Betreiber mit einer eigenen Ransomware-Variante war. In dieser Übergangsphase hörte Nitrogen irgendwann auf, seine beliebte Loader-Malware an andere zu verkaufen.

Angriffskette

Nitrogen verwendet weiterhin seine eigene Loader-Malware für den ersten Zugriff, sodass wir die ersten beiden Schritte kurz halten können:

Erster Zugriff: Der Angriff beginnt, wenn Nutzer auf bösartige Werbung klicken, die sie zu gefälschten Software-Downloadseiten weiterleitet.

Screenshot einer FileZilla-Doppelgängerseite, die Opfer täuschen soll, über Threatdown

Malware-Bereitstellung und -Ausführung: Das Installationsprogramm beginnt mit dem gleichzeitigen Laden von DLL und stellt eine Verbindung zum C2-Server her.

Persistenz und laterale Bewegung: Die Malware erstellt Persistenzmechanismen, wie Registrierungsschlüssel oder geplante Aufgaben, um sicherzustellen, dass sie beim Systemstart oder in regelmäßigen Abständen ausgeführt wird. Dieses System ist die „Startrampe“ für die nächsten Schritte.

Command and Control (C2) und Payload-Bereitstellung: Die persistente Komponente führt NitrogenStager aus, das mit den Command and Control (C2)-Servern des Bedrohungsakteurs kommuniziert und zusätzliche Werkzeuge einsetzt, um laterale Bewegungen, Datenexfiltration oder einen Ransomware-Angriff zu ermöglichen.

Nach der Ausbeutung und dem Einsatz von Ransomware: Vor der Verschlüsselung von Dateien exfiltrieren Nitrogen-Betreiber sensible Daten in ihre eigene Infrastruktur, in der Regel die Server der Gruppe in Bulgarien. Sobald dieser Vorgang abgeschlossen ist, beginnt die Ransomware-Binärdatei mit der Verschlüsselung. Der Verschlüsselungsprozess fügt den betroffenen Dateien die Dateiendung ‚.nba‘ hinzu. Eine Lösegeldforderung, üblicherweise mit dem Namen „readme.txt“ wird auf dem Desktop und in jedem Ordner, in dem Dateien verschlüsselt wurden, zurückgelassen.

Umgehung und Verschleierung: Nitrogen-Akteure können Systemereignisprotokolle löschen und andere Verschleierungstechniken anwenden, um forensische Artefakte zu entfernen, die Forschern und Strafverfolgungsbehörden helfen könnten.

Lösegeld und Verhandlungen

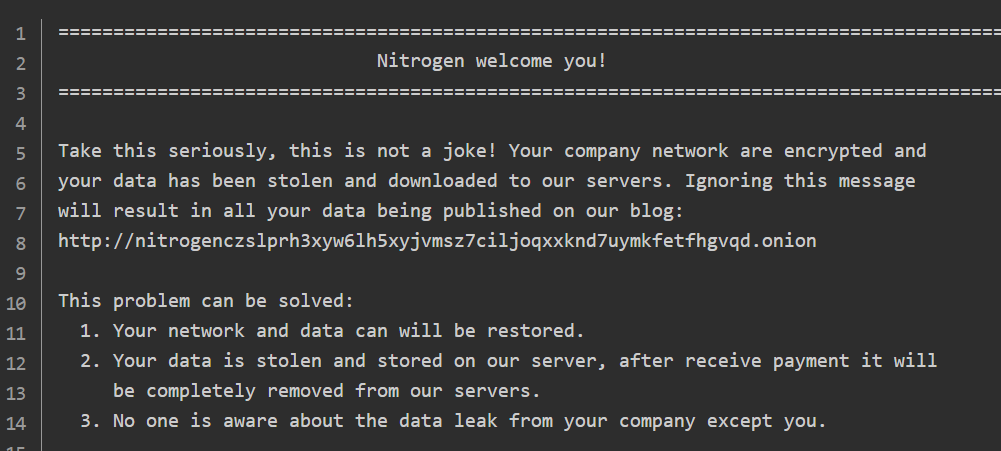

Die Lösegeldforderung für Nitrogen ist wie die meisten anderen. Sie enthält eine Einleitung, die erklärt, was passiert ist:

Nitrogen-Lösegeldforderung Teil 1, über Ransom.Live

Teil 2 der Lösegeldforderung für Nitrogen, via Ransom.Live

In der Lösegeldforderung steht viel mehr, aber nichts Wesentliches. Die Einzelheiten können Sie hier sehen.

Fazit

Nitrogen-Angriffe beginnen fast immer mit Malvertising und einem bösartigen Download. Die Expertise der Gruppe in Malvertising, Tarntechniken und umfassenden Angriffsfähigkeiten macht sie zu einer dauerhaften und wachsenden Bedrohung für Unternehmen weltweit.

BarracudaONE

Maximieren Sie Ihren Schutz und Ihre Cyber-Resilienz mit der KI-gestützten Cybersecurity-Plattform von BarracudaONE. Die Plattform schützt Ihre E-Mails, Daten, Anwendungen und Netzwerke und wird durch einen 24/7 verwalteten XDR-Dienst gestärkt, der Ihre Sicherheitsmaßnahmen vereint und tiefgehende, intelligente Bedrohungserkennung und -reaktion bietet. Verwalten Sie die Security Ihres Unternehmens mit Zuversicht, indem Sie fortschrittlichen Schutz, Echtzeitanalysen und proaktive Reaktionsfähigkeiten nutzen. Robuste Berichtstools bieten klare, umsetzbare Einblicke, die Ihnen helfen, Risiken zu überwachen, den ROI zu messen und die betrieblichen Auswirkungen zu demonstrieren. Verpassen Sie nicht die Gelegenheit, eine Demo der Plattform von unseren Cybersecurity-Experten zu erhalten.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.