Threat Spotlight: Wie sich die Unternehmensgröße auf die E-Mail-Bedrohungen auswirkt, die auf Ihr Unternehmen abzielen

Es dauert weniger als eine Minute, bis jemand auf einen Phishing-Betrug hereinfällt. Laut dem Data Breach Investigations Report 2024 dauert es im Durchschnitt 21 Sekunden, bis ein Empfänger nach dem Öffnen der E-Mail auf einen bösartigen Link klickt, gefolgt von 28 Sekunden, um die angeforderten Daten einzugeben.

E-Mail-basierte Angriffe sind nicht nur schnell – sie sind weit verbreitet und erfolgreich. Dies liegt daran, dass sie relativ kostengünstig und einfach zu implementieren sind und skaliert und angepasst werden können, wenn neue Tools und Funktionen verfügbar werden.

Unser neuer Bericht über die häufigsten E-Mail-Bedrohungen und Trends auf diesem Gebiet zeigt einen stetigen Anstieg gezielter E-Mail-Bedrohungen wie Business Email Compromise (BEC) und Conversation Hijacking gegenüber dem Vorjahr. In diesem Blog untersuchen wir, wie die Art und Häufigkeit gezielter E-Mail-Bedrohungen je nach Unternehmensgröße variieren kann.

Die Daten von Barracuda zur Erkennung von E-Mail-Bedrohungen von Anfang Juni 2023 bis Ende Mai 2024 zeigen, dass Unternehmen unterschiedlicher Größe unterschiedliche Risikoprofile haben, wenn es um die Art der E-Mail-Angriffe geht, die sie erhalten.

Wir haben uns bei unserer Analyse auf gezielte E-Mail-Angriffe konzentriert, einschließlich Phishing, Kompromittierung von Geschäfts-E-Mails und Conversation Hijacking.

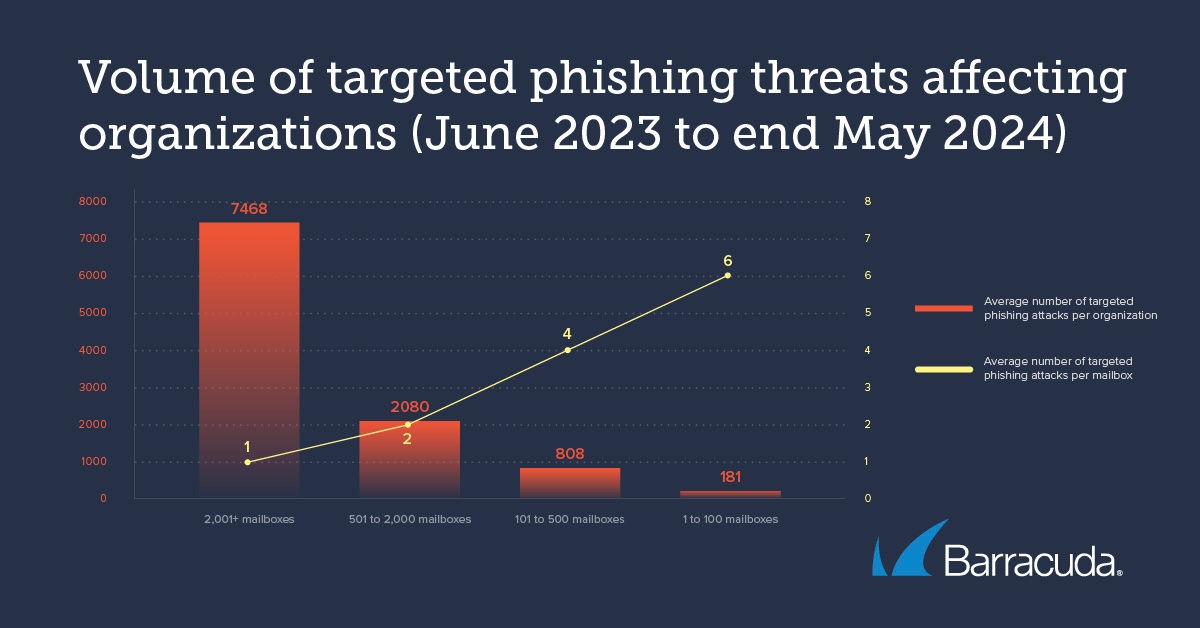

Das Volumen gezielter Phishing-Angriffe nach Unternehmensgröße

Bei den größten Unternehmen mit 2.000 oder mehr Postfächern gingen im Laufe von 12 Monaten durchschnittlich etwa 7.500 Phishing-Bedrohungen ein. Allerdings wurden einzelne Postfächer im gleichen Zeitraum durchschnittlich nur einmal angegriffen.

Bei den kleinsten Unternehmen steigt diese Zahl auf sechs Vorfälle pro Postfach, was ein deutlich höheres Risiko darstellt, obwohl die durchschnittliche Gesamtzahl der Angriffe nur etwa 180 beträgt.

Diese Diskrepanz könnte mit den unterschiedlichen Organisationsstrukturen und Ressourcenausstattungen in Unternehmen unterschiedlicher Größe zusammenhängen. Kleinere Unternehmen neigen beispielsweise dazu, flachere Organisationsstrukturen zu haben, die einen leichteren Zugang zu Namen oder Kontaktinformationen ermöglichen. Dies könnte bedeuten, dass Angreifer ein breites Spektrum an Mitarbeitern ins Visier nehmen können.

Aufgrund ihrer geringeren Größe haben sie wahrscheinlich auch mehr Personen mit privilegiertem Zugang zu Daten und Systemen. Zwischen den Mitarbeitern besteht weniger Trennungsebenen, was Angreifern schnelle seitliche Bewegungen ermöglicht. Dadurch werden eingehende Angriffs-E-Mails gleichmäßiger im Unternehmen verteilt und können sowohl auf den Praktikanten als auch auf den CEO abzielen.

In einem größeren Unternehmen sind hochwertige, privilegierte Konten in der Regel auf einige wenige Mitarbeiter oder Unternehmensleiter konzentriert. Diese Benutzer sind häufig dem Großteil der Angriffe ausgesetzt, während viele andere Postfächer überhaupt keine Bedrohungen erhalten, was den Durchschnitt senkt.

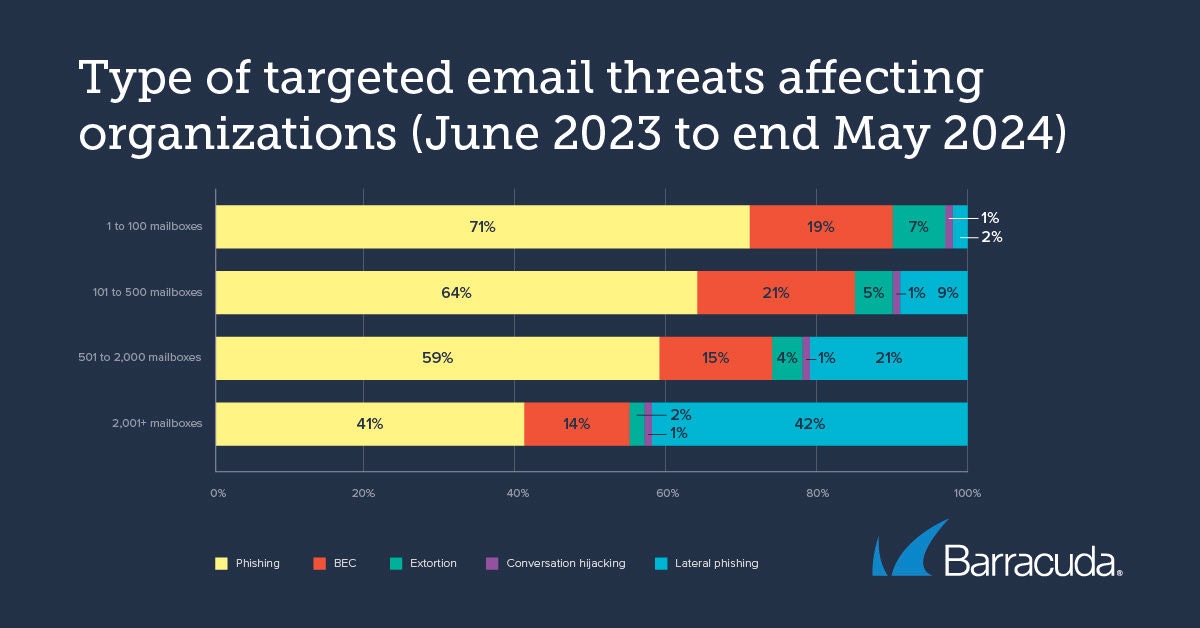

Gezielte E-Mail-Angriffsprofile nach Unternehmensgröße

Die Daten deuten darauf hin, dass die Prävalenz von BEC und Conversation Hijacking unabhängig von der Unternehmensgröße relativ konstant bleibt.

Das Profil für andere gezielte E-Mail-Bedrohungen ist jedoch vielseitiger. Kleinere Unternehmen sind zum Beispiel am wahrscheinlichsten von Phishing und Erpressung betroffen.

Auf Phishing entfielen 71 % der gezielten E-Mail Angriffe, denen Unternehmen mit bis zu 100 Postfächern über einen Zeitraum von 12 Monaten ausgesetzt waren, verglichen mit 41 % bei größeren Organisationen. Darüber hinaus sind kleinere Unternehmen etwa dreimal so häufig Angriffen ausgesetzt wie größere Unternehmen. Angriffe machten 7 % der gezielten Vorfälle bei den kleinsten Unternehmen aus, verglichen mit 2 % bei Unternehmen mit 2.000 oder mehr Postfächern.

Das mag zum Teil daran liegen, dass kleinere Unternehmen mit weniger Mitarbeitern weniger wahrscheinlich über mehrere Security Ebenen verfügen, um E-Mail-Bedrohungen wie Phishing zum frühestmöglichen Zeitpunkt zu erkennen und zu blockieren. Ihre E-Mail-Filtereinstellungen sind oft nicht so konfiguriert, dass sie optimale Security bieten, da es ihnen an internen Ressourcen und Fachwissen mangelt, wodurch mehr Angriffe durchkommen könnten.

Laterales Phishing zielt auf größere Firmen ab

Laterales Phishing, zu dem Spam oder raffiniertere Bedrohungen gehören können, sind Angriffe, die von einem bereits kompromittierten internen Konto aus auf Konten im gesamten Unternehmen gesendet werden.

Bei knapp der Hälfte (42 %) der erkannten gezielten E-Mail-Angriffe in den größten Unternehmen ging es um laterales Phishing, verglichen mit nur 2 % in den kleinsten Unternehmen. Dieser interne Angriffsvektor stellt ein großes Risiko für große Unternehmen dar.

Die Prävalenz von Kontokompromittierungen bei größeren Unternehmen könnte die Tatsache widerspiegeln, dass Zugangsdaten für viele Unternehmen wahrscheinlich bereits im Dark Web käuflich erhältlich sind, was laterales Phishing zu einem einfachen Angriff macht. Größere Unternehmen sind attraktive Ziele für Cyberkriminelle, da sie potenziell einen höheren Return on Investment bieten. Diese Organisationen verfügen oft über große Mengen wertvoller sensibler, vertraulicher und finanzieller Daten.

Größere Unternehmen bieten Cyberkriminellen zahlreiche Möglichkeiten zur Ausbeutung. Mit mehr Postfächern und Mitarbeitern gibt es auch deutlich mehr potenzielle Angriffspunkte für Angreifer. Darüber hinaus verfügen diese Organisationen häufig über mehrere Kommunikationskanäle, einschließlich Verteilerlisten, über die sich bösartige Nachrichten schnell im gesamten Unternehmen verbreiten können und die sich effektiv im hohen Volumen des internen Datenverkehrs verbergen.

Mitarbeiter erhalten täglich eine große Anzahl von E-Mails, was sie anfälliger für Cyber-Angriffe macht, wenn sie ihre Postfächer durchforsten. Sie vertrauen eher E-Mails, die scheinbar aus dem Unternehmen stammen, auch wenn der Absender ihnen nicht bekannt ist. Cyberkriminelle können diese Verhaltenstendenzen ausnutzen, um laterale Phishing-Nachrichten effektiver zu verbreiten.

Forscher von Barracuda haben herausgefunden, dass laterale Phishing-Angriffe selten gezielt sind. Die Angreifer verwenden den „Spray-and-Pray“-Ansatz, und die meisten Nachrichten ähneln Spam. Jede laterale Phishing-Angriffskampagnen kann oft Tausende von Nachrichten umfassen. Das bedeutet, dass schon wenige Vorfälle ausreichen können, um die Ergebnisse zu beeinflussen.

So bleiben Sie sicher

Aufklärung ist der Schlüssel zum Schutz Ihres Unternehmens vor E-Mail-basierten Angriffen – ganz gleich, ob Sie ein kleines Unternehmen mit nur wenigen Mitarbeitern oder ein Großunternehmen mit Hunderten von Postfächern sind. Nutzen Sie Schulungen zur Stärkung des Risikobewusstseins, um alle über die neuesten Bedrohungen auf dem Laufenden zu halten, sodass sie verdächtige E-Mails leicht erkennen können. Mitarbeiter sollten auch auf ungewöhnliche Aktivitäten auf ihren Konten achten, die ein Zeichen für eine Kompromittierung sein könnten, und diese sofort melden.

Es ist auch wichtig, dass Sie Ihren Mitarbeitern beibringen, einer E-Mail nicht zu vertrauen, nur weil sie von einem Kollegen stammt. Integrieren Sie laterale Phishing-Angriffe als Teil einer Phishing-Simulation, um diese Botschaft zu verstärken.

Eine KI-gestützte Lösung, die dabei hilft, Account Takeover Angriffen zu erkennen und abzuwehren, ist ein weiterer wichtiger Schutz, den Sie benötigen, um effektiv vor den ausgeklügelten E-Mail-Bedrohungen von heute zu schützen. Die Tools helfen bei der Identifizierung von Account Takeover Angriffen, kompromittierten Konten und Aufklärungsaktivitäten. Achten Sie auf verdächtige Anmeldungen, Regeländerungen oder ungewöhnliche/bösartige Nachrichten.

Auch ein internes E-Mail-Monitoring ist wichtig. Die meisten E-Mail-Gateways überwachen interne E-Mails nicht. Stellen Sie sicher, dass Ihre E-Mail-Sicherheitslösung interne E-Mails auf bösartige Absichten hin überwachen kann.

Bericht über E-Mail-Sicherheitsverletzungen 2025

Wichtige Erkenntnisse über die Erfahrungen mit und Auswirkungen von E-Mail-Sicherheitsverletzungen auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Der MSP Customer Insight Report 2025

Ein globaler Blick darauf, was Organisationen von ihren Cybersecurity Managed Service Providers benötigen und erwarten.