Der Ransomware-Angriff auf die Stadt Oakland führt zu einer massiven Datenschutzverletzung

Die Stadt Oakland erholt sich immer noch von einem Ransomware-Angriff vom 8. Februar, bei dem mehrere Systeme und öffentliche Dienste deaktiviert oder anderweitig beeinträchtigt wurden. Telefon-, E-Mail- und Website-Dienste wurden unterbrochen, ebenso wie die Zahlungsabwicklung und die Ausstellung von Genehmigungen und Lizenzen. Das Infrastruktur-Notfallmeldesystem 311 (OAK311) war längere Zeit nicht erreichbar. Die Notdienste von Polizei und Feuerwehr sowie die Finanzdienste der Stadt waren nicht nennenswert betroffen, allerdings gab es einige Probleme mit der Berichterstattung und der internen Kommunikation. Die Stadt rief am 14. Februar den Notstand aus, wodurch zusätzliche Ressourcen abgerufen werden konnten, um die Systeme wiederherzustellen. Auf der Website der Stadt Oakland finden Sie Updates zur Wiederherstellung der Dienste.

Am 6. März teilte die Stadt der Öffentlichkeit mit, dass die Ransomware-Bande einige Daten aus dem Netzwerk gestohlen und veröffentlicht hat. Das FBI und Datenspezialisten von Drittanbietern arbeiten mit der Stadtverwaltung zusammen, um das Ausmaß der Datenschutzverletzung zu ermitteln. Mit Stand vom 8. März sollen die gestohlenen Daten die Namen, Adressen, Führerscheinnummern und Sozialversicherungsnummern von Stadtangestellten enthalten, die zwischen Juli 2010 und Januar 2022 auf der Gehaltsliste standen. Die Stadt Oakland bittet alle von diesem Verstoß Betroffenen, Bankauszüge und Kreditkonten im Auge zu behalten. Die Stadt wird den betroffenen Personen weitere Informationen zukommen lassen.

Der Ransomware-Angriff wurde wahrscheinlich durch eine Phishing-E-Mail der Ransomware-Bande Play verursacht. Play, oder PlayCrypt, ist seit letztem Sommer aktiv und verwendet eine Angriffsstrategie mit „Big Game Hunting“ und doppelter Erpressung. Einfach ausgedrückt: Die Ransomware-Bande Play wählt ihre Opfer basierend auf bestimmten Kriterien aus, wobei es sich in der Regel um die Fähigkeit oder Bereitschaft handelt, ein Lösegeld zu zahlen. Die Bande stiehlt Daten vor der Verschlüsselung und hinterlässt eine Textdatei mit einer E-Mail-Adresse, die für Verhandlungen verwendet wird. Wenn das Opfer sich weigert, das Lösegeld zu zahlen, wird die Bande die sensiblen Daten preisgeben. Weitere bekannte Opfer von Play sind A10 Networks, H-Hotels (Deutschland) und die belgische Stadt Antwerpen.

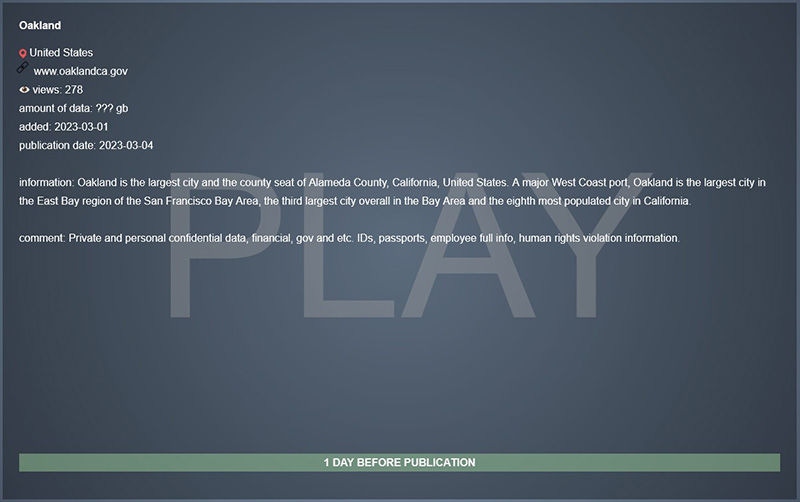

Das Bild unten zeigt die Erpressungs-Website der Ransomware-Gruppe Play, die den Diebstahl der Daten der Stadt Oakland bekanntgibt. (Quelle: Bleeping Computer)

Oakland hat sich geweigert, das Lösegeld zu zahlen, und hat Systeme aus Backups wiederhergestellt.

Oakland reiht sich nun in eine wachsende Liste von Kommunalverwaltungen ein, die diesen Ransomware-Banden zum Opfer gefallen sind. Riviera Beach und Lake City, beide in Florida, zahlten das Lösegeld, als sie 2019 angegriffen wurden. Beide Städte hatten eine Versicherung, die den Großteil der Lösegeldforderung bezahlte. Die Zahlung eines Lösegelds ist jedoch nie eine Garantie für einen positiven Ausgang. Atlanta in Georgia und Baltimore in Maryland weigerten sich beide, zu bezahlen. Die Kosten für die Ausfallzeit und die Wiederherstellung überstiegen die Lösegeldforderungen. Seither haben beide Städte erhebliche Verbesserungen bei der Cybersecurity vorgenommen.

Ransomware ist ein Problem für die nationale Sicherheit. Die Vereinigten Staaten sind bei der Bekämpfung dieser Banden auf Bundesebene aggressiver geworden und haben 1 Milliarde US-Dollar an Cybersecurity-Zuschüssen für lokale Regierungen bereitgestellt. Wir ermutigen berechtigte Einrichtungen, eine Cybersecurity-Strategie auszuarbeiten und diese Mittel zu gegebener Zeit zu beantragen. Barracuda schützt vor Ransomware-Angriffen mit umfassenden Sicherheitslösungen und verbessertem Datenschutz. Besuchen Sie unsere Website für weitere Informationen darüber, wie wir helfen können.

Der Ransomware Insights Bericht 2025

Wichtige Erkenntnisse über die Erfahrungen und Auswirkungen von Ransomware auf Unternehmen weltweit

Abonnieren Sie den Barracuda-Blog.

Melden Sie sich an, um aktuelle Bedrohungsinformationen, Branchenkommentare und mehr zu erhalten.

Managed Vulnerability Security: Schnellere Behebung von Schwachstellen, weniger Risiken, einfachere Compliance

Erfahren Sie, wie einfach es sein kann, die von Cyberkriminellen bevorzugte Schwachstellen zu finden.